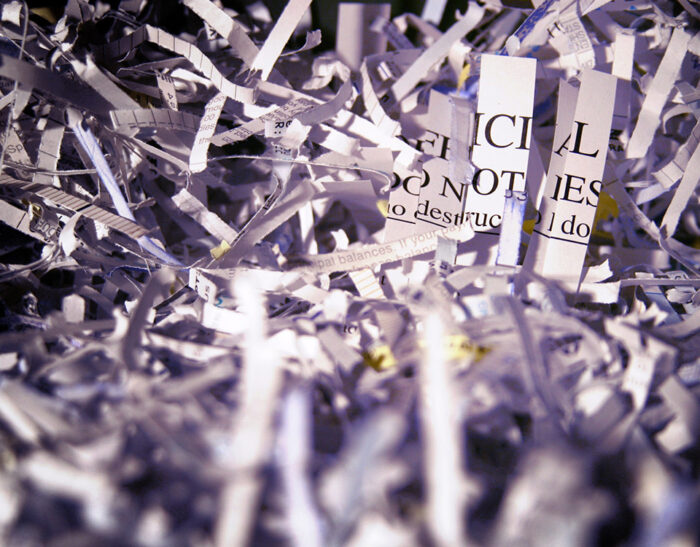

Cyber Intelligence: un passo avanti alle minacce informatiche

La Cyber Intelligence emerge come soluzione chiave per la sicurezza informatica aziendale di fronte a minacce sempre più sofisticate. Questa strategia innovativa si basa sull’analisi in tempo reale e l’apprendimento continuo per individuare anomalie e attacchi avanzati. Superando i limiti delle tradizionali misure di sicurezza, la Cyber Intelligence offre una visione completa e personalizzata dell’ambiente…