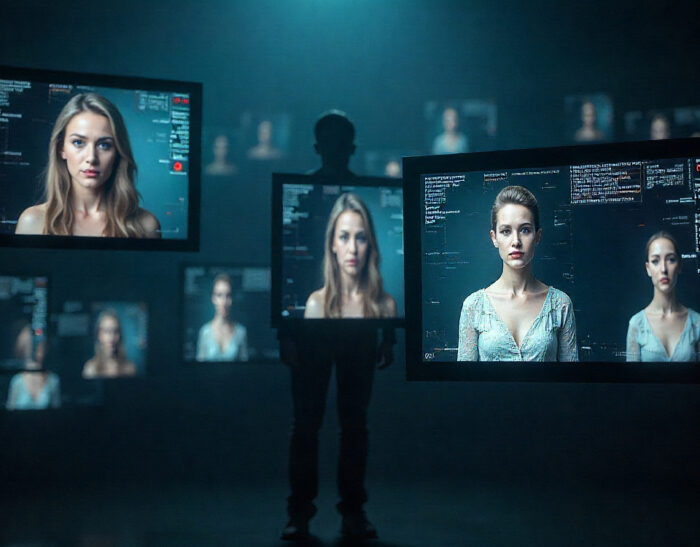

OSINT: un antidoto al caos digitale?

In questo articolo esaminiamo il ruolo dell’Open Source Intelligence (OSINT) nel panorama informativo attuale, analizzando questo approccio si inserisca nel più ampio contesto della gestione e dell’utilizzo delle informazioni pubblicamente accessibili. Il contenuto fa parte di una serie di approfondimenti redatti da Marta Zeroni incentrati sulla complessa tematica della sovraesposizione e del controllo sui dati…