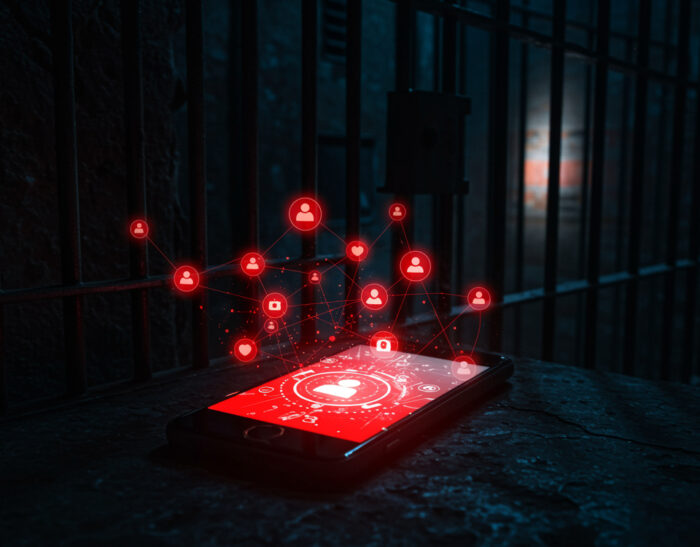

Comunicazioni illecite in carcere: perché i jammer non funzionano e cosa fare davvero

I jammer nelle carceri sono davvero la soluzione al problema dei telefoni cellulari non autorizzati? I dispositivi mobili rappresentano oggi una delle minacce più gravi alla sicurezza penitenziaria. Attraverso questi dispositivi, i detenuti coordinano traffici illeciti, impartiscono ordini a complici esterni, organizzano estorsioni e minacce a testimoni. Il fenomeno è in crescita esponenziale: i sequestri…