Il mercato della security in Italia: in quali aree investono le aziende?

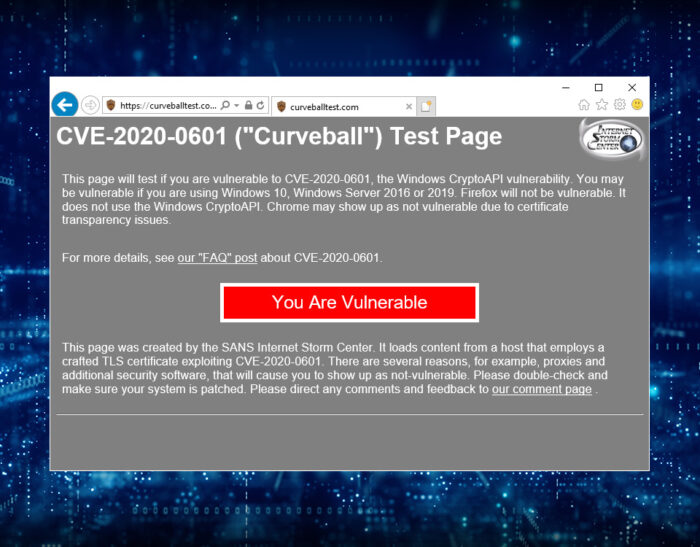

Nel corso del 2019 l’information security è diventata una delle maggiori priorità di investimento nel digitale per le aziende nell’agenda dei Chief Innovation Officer. Basta tale dato a testimoniare come l’attenzione verso questo ambito sia cresciuta in maniera esponenziale anche agli occhi di chi non si occupa, nello specifico, della materia. Parallelamente, è maturata la…