Le vie nascoste del digitale: vulnerabilità e sicurezza dei cavi sottomarini

Un taglio invisibile, un’intercettazione silenziosa: i cavi sottomarini, colonna portante delle comunicazioni globali, sono esposti a guasti, sabotaggi e attacchi invisibili come il fiber tapping. Quanto è vulnerabile questa infrastruttura critica? E quali sono i veri rischi per la sicurezza dei dati e delle economie mondiali?

Introduzione

I cavi sottomarini trasportano circa il 97% del traffico Internet internazionale. Ogni giorno, attraverso questi cavi, vengono effettuate transazioni per un valore complessivo superiore a 10.000 miliardi di dollari. L’interruzione di tali infrastrutture può avere impatti economici, politici e sociali significativi, influenzando aziende, governi e cittadini in tutto il mondo. Per questo motivo, le infrastrutture sottomarine possono essere considerate critiche, al pari di oleodotti e gasdotti. Tuttavia, la domanda che sorge spontanea è: ricevono un livello di protezione adeguato?

Negli ultimi 25 anni, si stima che ci siano stati oltre 2464 guasti ai cavi sottomarini segnalati a livello globale, secondo i dati dell’International Cable Protection Committee (ICPC) [1]. Questo numero include guasti causati da attività umane (ancoraggi, pesca), disastri naturali (terremoti, frane sottomarine) e guasti tecnici.

Nel dettaglio:

- 1999-2014: la media storica indica circa 100-150 guasti all’anno, il che porta a un totale stimato tra 1500 e 2250 guasti in questo periodo.

- 2015-2019: media di circa 25-30 guasti documentati ogni anno. Tuttavia, il numero reale è probabilmente più alto, poiché molti guasti non vengono resi pubblici.

- 2020: circa 26 guasti documentati.

- 2021-2023: i guasti sono aumentati, con un picco nel 2023 di circa 40 giorni di riparazione media, indicando un maggior numero di incidenti.

- 2024: 46 guasti segnalati, il numero più alto registrato da quando sono iniziati i monitoraggi, probabilmente a causa di eventi geopolitici come l’incidente del Mar Rosso [2].

Le tendenze e le cause principali sono le attività umane (circa l’87% dei guasti è attribuibile ad ancoraggi di navi e attività di pesca), i disastri naturali (circa il 5-8% dei guasti è causato da terremoti sottomarini e frane), i sabotaggi e gli attacchi mirati (segnalati con una frequenza maggiore negli ultimi anni, in particolare dal 2017 in poi).

Da anni le grandi potenze combattono una “guerra ibrida”, in parte manifesta e in parte occulta, per il controllo di questi cavi. Nonostante l’Europa sia sempre più attenta alle minacce informatiche, non sembra dare priorità alla sicurezza fisica di queste infrastrutture fondamentali per le comunicazioni globali.

Ignorare il problema non farebbe altro che accrescere il rischio di spionaggio, di interruzioni nei flussi di dati e di compromissione della sicurezza dell’Europa.

Ogni anno si registrano oltre cento danni ai cavi sottomarini, spesso causati da pescherecci che trascinano le loro ancore. Gli attacchi intenzionali, invece, sono più difficili da individuare. Dal 2014, però, alcuni spostamenti sospetti di navi, il cui tracciato segue quello dei cavi di telecomunicazione, hanno sollevato preoccupazioni [3]. I primi episodi di sabotaggio moderno risalgono al 2017 e hanno interessato i collegamenti sottomarini tra il Regno Unito e gli Stati Uniti e tra la Francia e gli Stati Uniti.

Sebbene poco conosciuti dall’opinione pubblica, questi eventi dimostrano che potenze straniere sono in grado di interrompere le connessioni dell’Europa con il resto del mondo. Un caso simile si verificò nel 2007, quando alcuni pescatori vietnamiti tagliarono un cavo per recuperare i materiali e rivenderli, lasciando il Vietnam con solo il 10% della sua connettività per tre settimane.

Un’altra domanda fondamentale da porci è: come proteggiamo i cavi e come possiamo rilevare un attacco? I cavi sottomarini sono realizzati con fibre ottiche protette da strati di acciaio e materiali impermeabili, resistendo a pressioni elevate e condizioni marine estreme [4].

Esistono molti tipi di sensori che mandano allarmi in caso il cavo venga rotto o sia sottoposto a forti vibrazioni [5]. In particolare, esistono sensori a fibra ottica, di pressione e magnetici per rilevare attacchi fisici. Per rilevare attacchi quali il fiber tapping [6], esistono altre tecnologie come analizzatori di segnali ottici che rilevano microvariazioni nella polarizzazione della luce.

Risk assessment

È importante distinguere la vita del cavo in due fasi: la fase di posa sul fondale (che dura anni) e la fase di utilizzo vero e proprio del cavo come mezzo di trasmissione. L’installazione avviene tramite navi specializzate che posano i cavi sul fondale, evitando fosse oceaniche, aree di pesca e rotte navali. Nei mari poco profondi, come il Baltico, la presenza di vecchie munizioni di guerra rappresenta un ulteriore ostacolo.

Con ogni probabilità, l’azienda installatrice sarà diversa dal gestore di rete. È importante che la valutazione del rischio per le due tipologie di azienda sia ben distinta. In generale i passi necessari per eseguire una valutazione del rischio sono i seguenti:

- Definizione del contesto – Identificazione e descrizione del contesto (sia interno che esterno), degli obiettivi, delle ipotesi, delle risorse e delle metriche di valutazione.

- Identificazione del rischio – Identificazione delle fonti di minaccia, delle minacce stesse, delle vulnerabilità, e degli incidenti e rischi sia malevoli che non malevoli.

- Analisi del rischio – Calcolo del valore del rischio e della matrice dei rischi. Utilizzeremo il metodo di classificazione del rischio di OWASP [7], rispondendo alle seguenti domande:

- Quanto è probabile che le minacce si concretizzino? (in termini di frequenza)

- Qual è l’impatto degli incidenti sulle risorse? (in termini di conseguenze)

- Valutazione del rischio – Consolidamento dei risultati dell’analisi, valutazione del livello di rischio, aggregazione e categorizzazione dei rischi.

- Trattamento del rischio – Identificazione delle misure per mitigare i rischi più gravi.

Definizione del contesto

A livello esterno, distinguiamo due realtà: l’azienda che posa i cavi e quella che li gestisce. Entrambe svolgono un ruolo cruciale nel garantire la disponibilità e l’affidabilità dell’infrastruttura globale. Per questo motivo, rientrano tra le infrastrutture critiche e, in Europa, sono soggette alla direttiva NIS2.

A livello interno, le due aziende operano in contesti distinti. L’azienda installatrice gestisce la posa del cavo attraverso sistemi di bordo, mentre il gestore di rete monitora i sensori del cavo stesso. La rete prevede, in entrambi i casi, un quartier generale: per l’azienda installatrice, funge da centro di controllo per i sistemi di bordo, inclusi la navigazione, i sensori e i dispositivi (in genere robotici) utilizzati per monitorare la corretta posa dei cavi; per l’azienda operatrice di rete, invece, è il punto di raccolta e analisi dei dati trasmessi dai sensori installati sul cavo stesso. Le principali differenze sono riassunte nella tabella 2.

In entrambi i casi bisogna anche considerare la conformità con le direttive quali NIS2 e GDPR e comunicare agli stakeholder eventuali problemi.

Infine, visto che stiamo considerando un modello di rischio a due fattori, dobbiamo definire le scale che useremo per probabilità e conseguenza.

Per quanto riguarda la probabilità, dobbiamo distinguere due tipi di eventi a cui corrispondono due tipi di scala diversa:

- Eventi stocastici, come ad esempio terremoti e eventi naturali. Per questo tipo di eventi possiamo utilizzare una scala che rappresenta la frequenza attesa nel tempo del determinato evento. Questa classificazione si applica a entrambe le tipologie di azienda.

- Eventi deterministici, che hanno cause indipendenti dal tempo, come gli attacchi mirati. In questo caso i fattori che andremo a considerare per valutare la probabilità di un attacco sono quelle definite dall’OWASP [2]; quindi, le capacità tecniche dell’attaccante, l’opportunità dell’attaccante, le contromisure presenti, ecc.

Tabella 1: principali differenze tra azienda posacavi e gestore di rete

| ASPETTO | CHI POSA IL CAVO | CHI GESTISCE IL CAVO |

|---|---|---|

| Focus | Installazione fisica e sicurezza operativa | Disponibilità e protezione del traffico dati |

| Minacce principali | Interferenze durante la posa, guasti tecnici, condizioni ambientali | Cyber-attacchi, sabotaggi fisici, guasti imprevisti |

| Obiettivi chiave | Installare il cavo in sicurezza e documentare il processo | Garantire connettività e protezione dei dati |

| Sicurezza | Protezione delle operazioni e della nave | Protezione della rete e della comunicazione |

Tabella 2: scala probabilità per eventi stocastici

| VALORE | DESCRIZIONE |

|---|---|

| Raro | Meno di una volta ogni 5 anni |

| Improbabile | Meno di una volta ogni 2 anni |

| Possibile | Meno di una volta all’anno |

| Probabile | Da 2 a 5 volte all’anno |

| Certo | 5 o più volte all’anno |

Per le scale di conseguenze invece andremo a differenziare le scale in base agli asset che vengono colpiti, che saranno diversi per le due tipologie di azienda.

L’azienda installatrice è interessata principalmente al corretto posizionamento del cavo sul fondale (controllato tramite sensori a bordo e/o droni sottomarini), quindi l’asset più interessante da proteggere è l’integrity dei dati dei sensori. A questo punto andiamo a scrivere una tabella delle conseguenze, cioè associare una gravità dell’impatto in base a quanti sensori danno informazioni errate.

Tabella 3: scala integrity dell’azienda posacavi

| VALORE | DESCRIZIONE |

|---|---|

| Insignificante | Errori nei dati di meno di 1/20 dei sensori |

| Minore | Errori nei dati di meno di 1/10 dei sensori |

| Moderato | Errori nei dati di meno di 1/5 dei sensori |

| Maggiore | Errori nei dati di meno di ½ dei sensori |

| Critico | Errori nei dati di più di ½ dei sensori |

Il gestore di rete invece è interessato al sapere immediatamente se un cavo si rompe o ha problemi (availability del servizio) e che i dati dei sensori siano corretti (integrity dei sensori a supporto). In questo caso avremo quindi due tabelle delle conseguenze. La prima definisce la gravità dell’incidente in base alla quantità di tempo per cui la comunicazione è stata interrotta:

Tabella 4: scala availability del gestore di rete

| VALORE | DESCRIZIONE |

|---|---|

| Insignificante | Meno di 15 minuti |

| Minore | Meno di 2 ore |

| Moderato | Meno di 12 ore |

| Maggiore | Meno di 1 giorno |

| Critico | Più di 1 giorno |

La seconda definisce la gravità in base a quanti sensori danno informazioni sbagliate.

Tabella 5: scala integrity del gestore di rete

| VALORE | DESCRIZIONE |

|---|---|

| Insignificante | Errori nei dati di meno di 1/20 dei sensori |

| Minore | Errori nei dati di meno di 1/10 dei sensori |

| Moderato | Errori nei dati di meno di 1/5 dei sensori |

| Maggiore | Errori nei dati di meno di ½ dei sensori |

| Critico | Errori nei dati di più di ½ dei sensori |

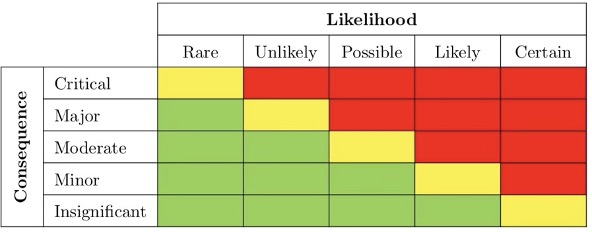

A questo punto possiamo definire la risk matrix, una tabella che considera i 5 valori per la probabilità e i 5 valori per la conseguenza e combinandoli divide il rischio in alto, medio e basso (a cui sono date le tre colorazioni rosso, giallo e verde.)

Identificazione dei rischi

Per identificare i rischi dobbiamo innanzitutto dividere la nostra analisi tra rischi malevoli e non malevoli.

Rischi non malevoli

I rischi non malevoli comprendono anche i rischi fisici, che sono molto più frequenti di quanto si possa immaginare, quali:

- Disastri naturali (terremoti, tempeste oceaniche, ecc.)

- Squali (grazie alla loro capacità di rilevare le loro prede tramite l’elettroricezione).

- Attività umane, come gli ancoraggi delle navi.

- Infrastruttura obsoleta (cavi più vecchi e fragili).

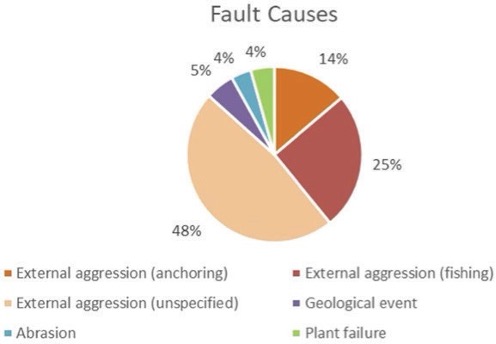

L’azienda che posa i cavi è soggetta solamente agli agenti atmosferici avversi, tutti gli altri rischi sono da prendere in considerazione nella fase in cui il cavo è già in utilizzo. In figura la categorizzazione delle cause di rottura di cavi secondo il report ICPC del 2022 [9].

Possiamo notare come solo il 5% dei cavi si rompe a causa di disastri naturali, un totale di 8% per motivi infrastrutturali e il restante 87% è attività umana e in parte sicuramente anche squali. I rischi non malevoli e non fisici sono principalmente dovuti a bug nel software e non li analizzeremo.

Rischi malevoli

L’identificazione dei rischi malevoli (che includono attacchi deliberati da parte di attori con diverse motivazioni e risorse) parte con il capire chi è un possibile attaccante, quali sono i suoi motivi e le sue capacità, e solo successivamente si va a delineare meglio quali attacchi può portare a termine (considerando anche il perimetro di attacco dell’azienda) e quindi i rischi a cui è soggetta l’organizzazione. Stiliamo ora un elenco che, partendo dai possibili attaccanti, enumera i possibili rischi e conseguenti vulnerabilità e incidenti di cui possono essere vittima le due aziende.

Tabella 6: elenco dei rischi malevoli

| ATTACCANTE | DESCRIZIONE | RISCHIO | VULNERABILITÀ | INCIDENTE | QUALE AZIENDA? |

|---|---|---|---|---|---|

| Script kiddie | Attacca per ottenere riconoscimento in un gruppo. Ha risorse limitate, ma è persistente | Attacco DDoS alla rete aziendale | Inadeguata detection | Indisponibilità | Entrambe |

| Cyber terrorista | Mira a infrastrutture critiche per creare problemi alla società. Ha più risorse e pianifica attacchi a lungo termine | Attacco alla connessione tra sensori e sistema centrale con tampering di dati | Crittografia debole | Perdita di integrità dei dati | Entrambe |

| Man in the Middle a fini di spionaggio | Sensori sul cavo troppo poco sensibili | Perdita di confidenzialità | Gestore di rete | ||

| Bombardamento fisico ai cavi | Tensioni geopolitiche | Indisponibilità | Gestore di rete | ||

| Attacco alla stazione di terra | Inadeguata sicurezza militare | Indisponibilità | Gestore di rete | ||

| Attacco alle navi (sia che posano i cavi sia che li riparano) | Inadeguata protezione militare a bordo | Indisponibilità | Entrambe | ||

| Fiber tapping (a fini di spionaggio) | Sensori/tecnologie anti tapping poco sensibili | Perdita di confidenzialità | Gestore di rete | ||

| Insider | Dipendente infedele, motivato da guadagni personali o vendetta. Ha accesso ai dati interni. | Accesso illegittimo ai dati e manipolazione | Inadeguata authentication | Perdita di integrità | Entrambe |

| Malware | Software malevolo che potrebbe causare danni gravi anche senza essere specificamente mirato all’organizzazione. | Può attaccare sia il sistema centrale che i sensori. | Antivirus datato | Perdita di integrità e/o indisponibilità | Entrambe |

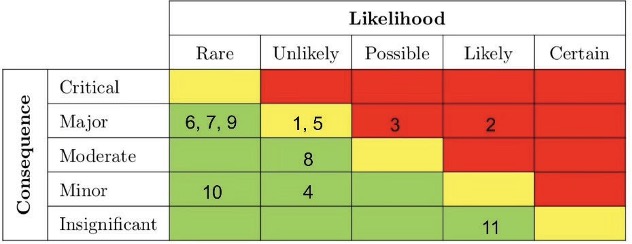

Analisi del rischio

L’obiettivo di questa fase è posizionare ogni rischio nella risk matrix definita prima, e cioè dare un valore da “Raro” a “Certo” alla probabilità e uno da “Insignificante” a “Critico” all’impatto.

Con che criterio diamo i valori? Per quanto riguarda la probabilità degli eventi stocastici, sarà semplicemente la frequenza attesa del determinato evento. Mentre per quanto riguarda la probabilità degli eventi deterministici e in generale tutti gli impatti, ci rifacciamo al metodo OWASP di cui ne esiste anche un calcolatore online [10]. Il metodo OWASP dà un punteggio da 0 a 9 sia per la probabilità che per l’impatto:

- La probabilità è calcolata considerando fattori quali capacità tecniche dell’attaccante, l’opportunità dell’attaccante, le contromisure presenti, ecc.

- L’impatto è calcolato considerando fattori quali danno d’immagine, danno finanziario, perdita della CIA (Confidentiality, Integrity e Availability, nota come “triade”), ecc.

I punteggi OWASP verranno poi convertiti nei valori della nostra scala, quindi 0-1 corrisponderà a raro/insignificante, 2-3 a improbabile/minore e così via.

Consideriamo, a titolo esemplificativo, la probabilità di un attacco Man-in-the-Middle a fini di spionaggio. Questo tipo di attacco può essere classificato come “Raro”, poiché la sua realizzazione presenta diverse difficoltà tecniche e logistiche. Per intercettare i dati trasmessi attraverso un cavo sottomarino, sarebbe necessario tagliare fisicamente le fibre ottiche, il che genererebbe immediatamente allarmi di sicurezza. Inoltre, l’installazione di un dispositivo di intercettazione richiederebbe un ambiente asciutto, condizione difficile da ottenere nelle profondità oceaniche.

Un ulteriore ostacolo è rappresentato dall’uso della rilevazione coerente nei cavi moderni, che impiega un oscillatore locale a una frequenza specifica mescolato con il segnale della linea. Per accedere ai dati trasmessi, l’attaccante dovrebbe disporre di un oscillatore perfettamente sintonizzato sulla frequenza corretta, il che aumenta ulteriormente la complessità dell’operazione.

Infine, il dispositivo di intercettazione necessiterebbe di un’alimentazione autonoma, senza alterare il normale sistema di alimentazione del cavo, per evitare di essere rilevato. Tutti questi fattori contribuiscono a rendere questo attacco estremamente complesso e quindi poco probabile.

Importante considerare che le conseguenze possono variare in base alla vicinanza di navi attrezzate per aggiustare il cavo (motivo per il quale un attacco alla nave è considerato con conseguenze abbastanza gravi). Le navi specializzate per la riparazione sono poche e la loro posizione è cruciale per poter fare interventi in meno di 24 ore. In Figura 4 troviamo le posizioni delle navi secondo quanto riportato dall’ICPC – UNEP report [11].

Tabella 7: analisi dei rischi malevoli

| NO. | INCIDENTE | PROBABILITÀ | CONSEGUENZA |

|---|---|---|---|

| 1 | Disastri naturali | Improbabile | Maggiore |

| 2 | Attività umane | Probabile | Maggiore |

| 3 | Squali | Possibile | Maggiore |

| 4 | Infrastruttura obsoleta | Improbabile | Minore |

| 5 | Bombardamento dei cavi | Improbabile | Maggiore |

| 6 | Man in the Middle | Raro | Maggiore |

| 7 | Fiber tapping | Raro | Maggiore |

| 8 | Attacco alla stazione di terra | Improbabile | Moderato |

| 9 | Attacco alle navi | Raro | Maggiore |

| 10 | Tampering dei dati | Raro | Minore |

| 11 | Attacco malware | Probabile | Insignificante |

Valutazione del rischio

Quello che abbiamo a questo punto è una lista di rischi a cui è associato un valore per la probabilità e un valore per la conseguenza, pronto a essere inserito all’interno della risk matrix. A seconda del colore della cella corrispondente della matrice otteniamo il valore del rischio.

Dalla Figura 5 emerge che i rischi più significativi sono quelli derivanti dalle attività umane e dagli attacchi degli squali, mentre particolare attenzione deve essere riservata anche ai disastri naturali e al sabotaggio dei cavi, inteso come il loro taglio intenzionale da parte di un attaccante. Infine, per quanto riguarda gli attacchi Man-in-the-Middle, gli attacchi fisici alle stazioni di terra e alle navi e il fiber tapping, l’analisi delle conseguenze deve essere adeguata al contesto specifico, con la possibilità che il livello di rischio venga rivalutato da basso a medio.

Trattamento del rischio

Una volta identificati e valutati i rischi, la scelta ricade su 4 possibilità:

- Accettare il rischio. Semplicemente si accetta che quel determinato incidente possa avvenire: con gli eventi naturali non abbiamo che questa scelta.

- Evitare il rischio. Evitare tutte quelle attività che possono portare al rischio.

- Ridurre il rischio. Investire in soluzioni che possano diminuire la probabilità o l’impatto del rischio.

- Sharing del rischio. Stipulare contratti in cui la responsabilità e i danni di un determinato rischio vengono scaricati in parte o completamente a qualcun altro.

Ovviamente la scelta deve essere fatta considerando anche i costi delle varie soluzioni.

Ad esempio, abbiamo detto che nel caso degli eventi naturali l’unica cosa che possiamo fare è accettare il rischio (ovviamente, in una fase preliminare, si sarà cercato di evitare punti con particolare attività sismica o fosse). Ma di fatto quanto costa la riparazione di un cavo sottomarino spezzato? Il costo varia in base a diversi fattori, tra cui la posizione del guasto, la profondità del cavo, le condizioni meteorologiche e la disponibilità di navi specializzate per la riparazione.

Nel caso dell’eruzione del vulcano Hunga Tonga-Hunga Ha’pai nel gennaio 2022 [12], la riparazione dell’unico cavo sottomarino che collegava Tonga alle isole Fiji ha richiesto oltre 3 settimane e ha comportato un costo superiore a 200.000$ per la sola riparazione del cavo. È importante notare che questo importo non tiene conto dei costi operativi delle navi posacavi, le attrezzature specializzate necessarie e i costi indiretti legati all’interruzione dei servizi.

Strategie di mitigazione

L’ICPC suggerisce alle aziende le seguenti misure di precauzione e di riduzione del rischio [13]:

- Selezionare la route più sicura.

- Selezionare il tipo di cavo più adatto ad ogni tratto della route.

- Seppellire il cavo sotto il fondale marino quando possibile.

- Incoraggiare il governo a istituire le Cable Protection Zones (tratti in cui le navi non possono transitare).

- Non far passare i cavi vicino a porti e luoghi di ancoraggio navi.

- Usare Automated Identification Systems [14] per fornire sistemi di allerta precoce.

- Far sì che i governi mettano a disposizione delle imbarcazioni militari che proteggano le navi posacavi.

A livello più tecnico altre precauzioni da prendere sono sicuramente:

- Encrypting dei dati che passano sui cavi per combattere lo spionaggio.

- Considerare cavi di ultima generazione con diversi tipi di sensori che possano allertare tempestivamente un eventuale guasto/attacco.

- Considerare sensori per rilevare anomalie nel traffico dati (monitoraggio della latenza, analizzatori di segnali ottici, ecc.).

- Attuare le best practices definite nei framework di cybersecurity su tutti i dispositivi (antivirus aggiornati, authentication efficace, utilizzo di reti sicure, ecc.)

In particolare, è bene noto che il routing di pacchetti [15] IP procede attraverso una serie di interlocutori (router) che sono posizionati più o meno ovunque (soprattutto sulla terraferma). Lo standard più diffuso provvede a mettere in sicurezza le trasmissioni da router a router, in genere attraverso il protocollo TLS (oggi giunto alla versione 1.3). Quando un pacchetto ha percorso in sicurezza una tratta fra un router e il successivo, benché protetto da TLS, che ne protegge confidenzialità ed integrità, il router ricevente rimuove tutte le misure di protezione, mettendo “a nudo” il pacchetto originale: questo significa che in corrispondenza di tali punti critici il pacchetto è vulnerabile ad attacchi contro confidenzialità ed integrità.

Di qui l’idea di aggiungere un’altra misura di sicurezza, a protezione di questi due requisiti della sicurezza delle informazioni, cifrando il pacchetto, magari con authenticated encryption [16], al momento in cui viene emesso dalla sorgente e facendolo decifrare solo una volta giunto a destinazione. In tal modo tutti i router intermediari si troveranno ad aggiungere il livello di protezione TLS a pacchetti già cifrati e non avranno la possibilità di esaminarne il contenuto. Una tale soluzione si sta diffondendo universalmente, ed è nota come end-to-end encryption [17].

Traslando il problema delle intercettazioni/manomissioni al dominio dei cavi sottomarini l’uso della end-to-end encryption elimina le conseguenze dal Man-In-The-Middle e del fiber tapping.

La end-to-end encryption è spesso fornita da appositi protocolli direttamente impiegati dalle applicazioni che originano la comunicazione [18].

Un altro aspetto rilevante è che l’impiego di TLS non significa automaticamente “messa in sicurezza”. Esistono versioni obsolete del protocollo contenenti ben note vulnerabilità [19] che oggi, sebbene ben note, vengono ancora sfruttate a causa dell’utilizzo di software obsoleto, per intenzione o per trascuratezza.

Un altro elemento rilevante, nell’ottica di preservare la triade CIA, è il monitoraggio/controllo dei flussi di traffico (quindi la “A” della triade). Benché i cavi presentino bande passanti gigantesche [20] si potrebbero manifestare anomalie nei flussi trasmessi, volte ad avvelenare la disponibilità dei dati.

Naturalmente la dimensione dei flussi rende difficoltoso l’impiego di tecniche di analisi tradizionali alla ricerca di pattern anomali: questo è il punto in cui possiamo prevedere successi con l’impiego di AI/machine learning, onde efficientare (e rendere possibile, ove le tecniche tradizionali falliscono) l’analisi dei flussi e raggiungere quella “early-detection” che consentirebbe l’impiego per tempo di rotte alternative [21].

Più in generale, la protezione dei cavi sottomarini è una questione di sicurezza globale e richiede la cooperazione tra Stati e operatori privati. Sono già attive diverse iniziative tra cui:

- ICPC [22]. Già citata all’interno di questo articolo, è un’organizzazione senza scopo di lucro per la protezione dei cavi sottomarini. Collabora con governi, aziende, organizzazioni e comunità scientifica per mitigare i rischi umani e naturali per i cavi sottomarini, sviluppare best practices per le aziende e i governi, promuovere consapevolezza su questi rischi e spingere la ricerca scientifica.

- NATO [23]. A maggio 2024 si è tenuta la prima riunione “Critical Undersea Infrastructure Network” ai quartieri generali della NATO, per discutere di come poter mitigare i rischi della rete sottomarina. Si è deciso di istituire un “Maritime Centre for the Security of Critical Undersea Infrastructure” negli UK e di continuare con lo sviluppo di tecnologie quali AI, sensori e droni sottomarini.

- Unione Europea [24]. Anche l’UE, a febbraio 2025, ha tenuto un incontro volto a definire misure di prevenzione (finanziando cavi nuovi ed intelligenti), individuazione, risposta e deterrenza. Il tutto in collaborazione con Stati europei e agenzia EU per la cybersicurezza (ENISA), complementarmente alle azioni della NATO.

Infine, è doveroso insistere sull’impiego della AI, in quanto il suo uso nella protezione dei cavi sottomarini è supportato e finanziato da EU e NATO. Il suo uso è molto ampio e oltre alla menzionata analisi dei flussi, si può applicare a:

- Rilevamento del fiber tapping con tecnologie basate su Optical Time-Domain Reflectometry (OTDR) e AI che permettano di individuare microvariazioni nella trasmissione della luce, segnalando tentativi di intercettazione.

- Monitoraggio delle rotte delle navi per vedere se ci sono tentativi di sabotaggio ai cavi, come il tool “Mainsail” [25]sviluppato dalla NATO.

Conclusione

I cavi sottomarini costituiscono la colonna portante delle comunicazioni globali, garantendo la connettività necessaria per lo scambio di informazioni tra continenti e supportando transazioni economiche per trilioni di dollari ogni giorno. Nonostante il loro ruolo strategico, questi cavi restano vulnerabili a numerose minacce, tra cui eventi naturali, attività umane accidentali e attacchi deliberati, come il fiber tapping e il sabotaggio fisico. La crescente complessità dello scenario geopolitico e l’aumento della dipendenza dalle reti digitali rendono ancora più urgente la necessità di una protezione efficace di questa infrastruttura critica.

L’analisi dei rischi condotta nel documento ha evidenziato la molteplicità delle sfide legate alla sicurezza dei cavi sottomarini. Da un lato, le minacce di origine naturale, come terremoti e frane sottomarine, sono difficili da prevenire, ma possono essere mitigate attraverso una progettazione attenta della rete e la selezione delle rotte più sicure. Dall’altro, le attività umane rappresentano la principale causa di danni ai cavi, con un impatto diretto sulla stabilità delle comunicazioni internazionali. Incidenti legati a pratiche di pesca, ancoraggi di navi e operazioni di dragaggio costituiscono una percentuale significativa dei guasti registrati ogni anno, dimostrando la necessità di regolamentazioni più stringenti e di una maggiore consapevolezza tra gli operatori marittimi.

Un aspetto particolarmente preoccupante è la possibilità di attacchi deliberati ai cavi, condotti da attori statali o non statali con l’obiettivo di interrompere le comunicazioni o intercettare dati sensibili.

Episodi di sabotaggio e intercettazione sono stati documentati negli ultimi anni, e la crescente competizione geopolitica suggerisce che tali operazioni potrebbero intensificarsi in futuro. In questo contesto, diventa fondamentale implementare strategie di difesa avanzate, come il monitoraggio in tempo reale del traffico dati, l’uso di sensori per il rilevamento di anomalie e l’adozione di sistemi crittografici sempre più sofisticati.

Le strategie di mitigazione dimostrano che la protezione dei cavi sottomarini non può essere affidata esclusivamente agli operatori privati, ma richiede un impegno congiunto da parte di governi, organizzazioni internazionali e alleanze strategiche come la NATO e l’Unione Europea. Iniziative come la creazione di aree di protezione per i cavi, il dispiegamento di navi militari a tutela delle infrastrutture critiche e l’adozione di protocolli di sicurezza condivisi possono contribuire a rafforzare la resilienza della rete globale.

Inoltre, il ruolo dell’intelligenza artificiale nella protezione dei cavi sottomarini è destinato a crescere nei prossimi anni. L’uso di algoritmi di machine learning per il monitoraggio del traffico, l’identificazione di tentativi di intrusione e la previsione di guasti tecnici potrebbe rappresentare un punto di svolta nella gestione della sicurezza delle infrastrutture sottomarine. Allo stesso modo, l’integrazione di droni sottomarini per il pattugliamento delle rotte e la manutenzione preventiva dei cavi potrebbe ridurre significativamente i tempi di risposta in caso di incidente.

Tuttavia, la sfida principale resta la mancanza di un quadro normativo globale che garantisca una protezione uniforme dei cavi sottomarini. Attualmente, le legislazioni nazionali variano considerevolmente e non sempre prevedono misure adeguate per prevenire attacchi o garantire la rapida riparazione dei cavi danneggiati. È essenziale che la comunità internazionale sviluppi regolamenti chiari e meccanismi di cooperazione che permettano di rispondere in modo efficace alle minacce emergenti.

In conclusione, ignorare la sicurezza dei cavi sottomarini significherebbe esporre le economie, le infrastrutture digitali e la stabilità geopolitica a rischi sempre maggiori. Il progresso tecnologico e la crescente interconnessione tra nazioni rendono queste reti più cruciali che mai, ma al contempo ne aumentano la vulnerabilità. Solo attraverso un approccio proattivo, basato su investimenti mirati, collaborazione internazionale e innovazione tecnologica, sarà possibile garantire la continuità e la sicurezza delle comunicazioni globali nel lungo termine.

Scopri di più consultando il white paper “Quaderni di Cyber Intelligence #8”, dove troverai analisi avanzate, case study e prospettive strategiche dedicate alle infrastrutture critiche, alla geopolitica digitale e alla governance della dimensione subacquea.

Bibliografia

Deruda Antonio, “Geopolitica digitale, La competizione globale per il controllo della Rete”, Carocci Editore, marzo 2024

Shruti Verma et al., “Modeling and simulation of OTDR system suitable for underwater intrusion detection and classification”, Optik, Volume 311, 2024, https://doi.org/10.1016/j.ijleo.2024.171876.

Anon. K. Jenifer, Jerwin George, “Underwater acoustic sensor technology review: unveiling the ocean’s secrets, advances and future trends”, 2024, https://www.doi.org/10.56726/IRJMETS62960

https://tesi.luiss.it/39453/1/649772_RIPANTI_GUIDO.pdf

https://www.iscpc.org/documents/?id=132

https://www.iscpc.org/documents/?id=138

https://focustech.it/news/la-vulnerabilita-dei-cavi-sottomarini/

https://owasp.org/www-community/OWASP_Risk_Rating_Methodology

https://owasp-risk-rating.com/

https://energyindustryreview.com/analysis/submarine-cables-risks-and-security-threats/

https://it.wikipedia.org/wiki/Cavo_sottomarino

Note

[1] https://subtelforum.com/industry-report/

[2] All’inizio di marzo 2024, quattro cavi sottomarini nel Mar Rosso sono stati danneggiati, causando interruzioni significative nelle reti di telecomunicazioni globali. Questo incidente ha costretto i fornitori di servizi Internet a reindirizzare circa il 25% del traffico tra Asia, Europa e Medio Oriente. https://www.ansa.it/sito/notizie/mondo/2024/03/04/danni-ai-cavi-nel-mar-rosso-colpito-25-del-traffico-internet_1238b235-fc05-4dca-b9e7-e1ee0b87c2d5.html

[3] https://www.guerredirete.it/cavi-sottomarini-crescono-sospetti-e-monitoraggio-anche-in-italia/, https://www.agendadigitale.eu/sicurezza/attacchi-ai-cavi-sottomarini-strategie-di-sicurezza-e-resilienza/, https://www.ilpost.it/2025/02/22/sorvegliare-cavi-sottomarini-baltico/

[4] https://it.wikipedia.org/wiki/Cavo_sottomarino

[5] https://www.mdpi.com/1424-8220/20/3/737

[6] https://en.wikipedia.org/wiki/Fiber_tapping

[7] https://owasp.org/www-community/OWASP_Risk_Rating_Methodology

[8] https://owasp.org/www-community/OWASP_Risk_Rating_Methodology#:~:text=The%20goal%20is%20to%20estimate%20the%20likelihood%20of,it%E2%80%99s%20usually%20best%20to%20use%20the%20worst-case%20scenario

[9] https://www.enisa.europa.eu/sites/default/files/publications/Undersea%20cables%20-%20What%20is%20a%20stake%20report.pdf

[10] https://owasp-risk-rating.com/

[11] https://www.iscpc.org/documents/?id=132

[12] https://web.archive.org/web/20220115155108/https://www.gpb.org/news/2022/01/15/volcano-erupts-in-the-pacific-triggering-tsunami-advisory-for-the-west-coast, https://en.wikipedia.org/wiki/2022_Hunga_Tonga%E2%80%93Hunga_Ha%CA%BBapai_eruption_and_tsunami

[13] https://www.iscpc.org/documents/?id=138

[14] https://en.wikipedia.org/wiki/Automatic_identification_system

[15] La trasmissione dati avviene a pacchetti, chiamati datagrammi. Questa è la caratteristica del protocollo IP, su cui si basa Internet.

[16] Protegge sia confidenzialità che integrità. Si veda, ad esempio, https://www.ubiqsecurity.com/understanding-authenticated-encryption-an-explainer/

[17] https://en.wikipedia.org/wiki/End-to-end_encryption

[18] Ad esempio, WhatsApp e Signal sono fra le prime applicazioni ad impiegare la end-to-end encryption, oggi disponibile in numerose applicazioni di messaggistica istantanea.

[19] https://www.acunetix.com/blog/articles/tls-vulnerabilities-attacks-final-part/

[20] Alcuni cavi recenti superano abbondantemente le decine di Tbps (Terabit al secondo): Grace Hopper (Google, 2021) – 340 Tbps, Dunant (Google, 2020) – 250 Tbps, 2Africa (Meta ed altri, in costruzione) – oltre 180 Tbps, Amitié (2022) – oltre 400 Tbps.

[21] Di qui l’importanza che il grafo dei collegamenti sia almeno biconesso (https://en.wikipedia.org/wiki/Biconnected_graph).

[32] https://www.iscpc.org/about-the-icpc/

[23] https://www.nato.int/cps/en/natohq/news_225582.htm

[24] https://ec.europa.eu/commission/presscorner/detail/it/ip_25_580

[25] https://www.natomultimedia.tv/app/asset/718197