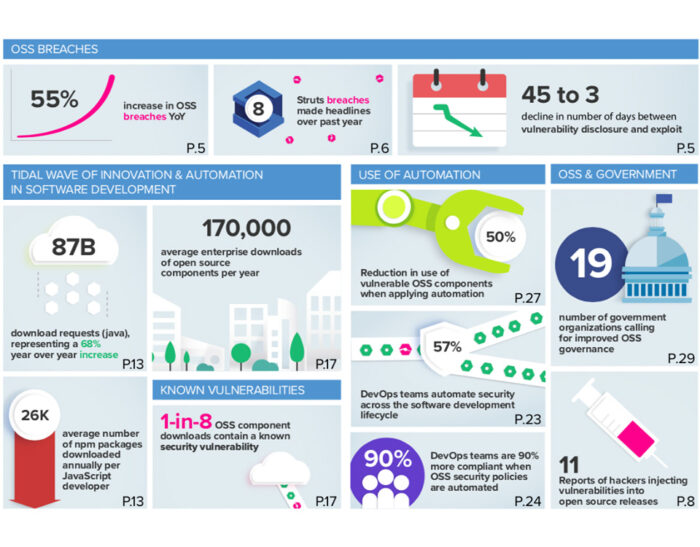

Trasmettere il Cyber-Risk attraverso attività di controllo basate sull’Impatto Reale

Quante volte vi siete imbattuti in un controllo di sicurezza che recitava queste parole? Presenza di password predicibili di sistema operativo Account di amministrazione di default Mancato patching delle componenti di middleware Ma tutto questo, per chi non si occupa di sicurezza, cosa può significare? Come riusciamo a trasmettere, in modo efficace, la consapevolezza del…