Elementi di sicurezza negli impianti domotici – parte seconda

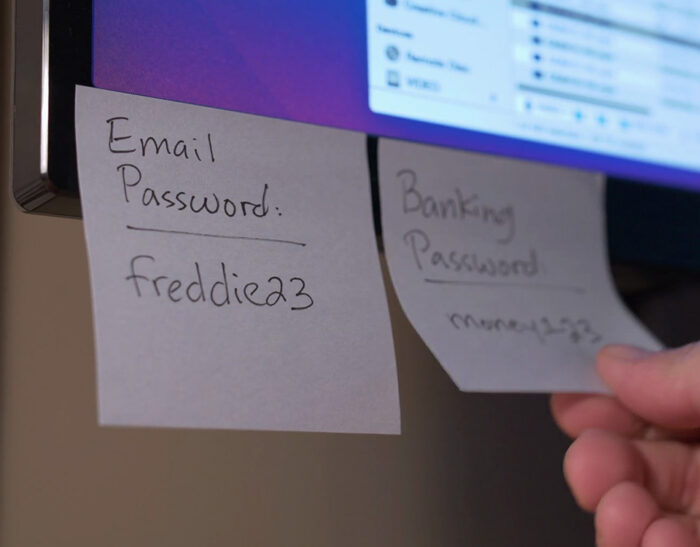

Continuiamo questo excursus sul tema della sicurezza negli impianti domotici iniziato con il precedente articolo. Siamo partiti analizzando le fragilità introdotte dal fattore umano e ora, in questo articolo, affronteremo il tema dal punto di vista dell’infrastruttura tecnica impiantistica. Concluderemo il nostro percorso nel prossimo articolo affrontando le problematiche che nascono con l’apertura della casa…