Cyber risk: dalla percezione al dato oggettivo. La sfida delle imprese italiane

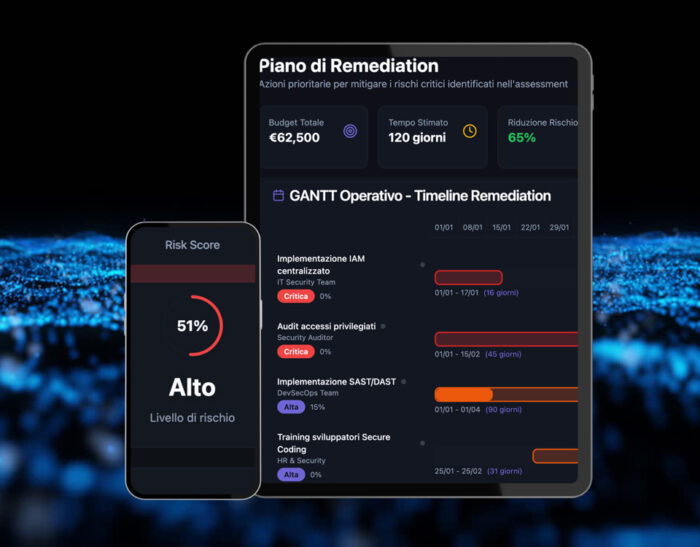

Il cyber risk è oggi una priorità strategica per ogni azienda. Comprendere e misurare il rischio informatico è il primo passo per trasformarlo in un dato di business. Scopri nell’articolo come HiCompliance di HiSolution aiuta le organizzazioni a gestire la cybersecurity in modo concreto e misurabile. Negli ultimi anni il panorama delle minacce informatiche ha…