Petya o “NotPetya” – Il nuovo cyberattacco manifesto della guerra ibrida

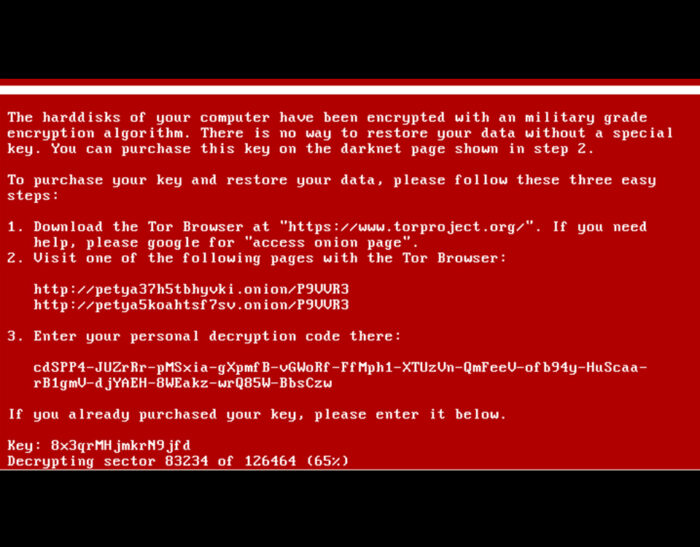

Dopo Wannacry è questo il nuovo attacco Ransomware che mette a dura prova la CyberSecurity mondiale Il virus Petya sembra aver attaccato, in poche ore, più di 2000 utenti, i paesi più colpiti sono statti l’Ucraina: aeroporto di Kiev e Antonov, centrale nucleare di Chernobyl, metropolitana di Kiev, banche e imprese; Copenhagen: trasporti marittimi Moller-Maersk;…