KALI LINUX vs PARROTSEC vs BACKBOX

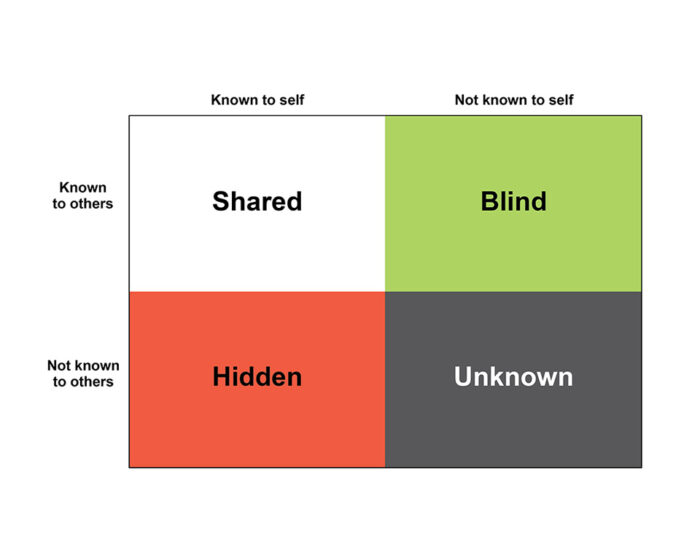

Quando si parla di sicurezza informatica e sistemi operativi dedicati a simulazioni e test di intrusione, Linux, il mondo Unix-like e l’open source dettano legge. Le distribuzioni dedicate al pentesting sono oramai diverse, facilmente reperibili e sempre più user-friendly. Mentre fino a qualche anno fa la scelta cadeva inevitabilmente su BackTrack e BugTraq, il professionista…