CopyKittens, gli hacker iraniani che minacciano Israele e i nemici di Teheran

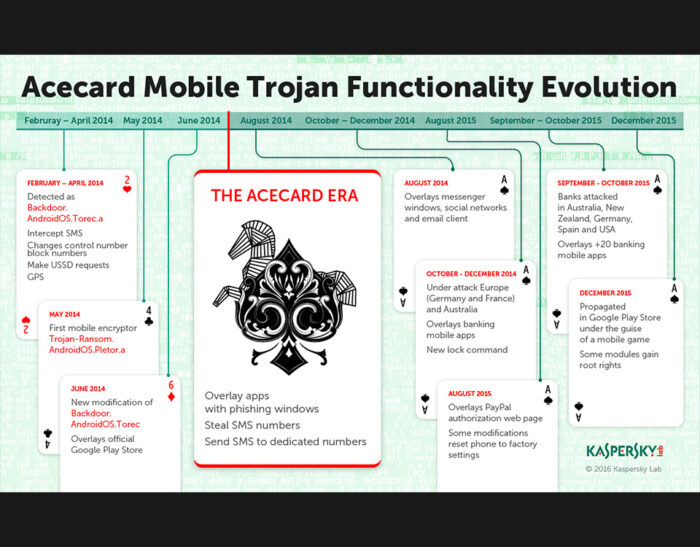

Si chiamano CopyKittens e, secondo i ricercatori israeliani, sono un gruppo hacker iraniano legato al governo di Teheran che minaccia la sicurezza informatica di Tel Aviv e degli altri paesi ostili all’Iran. Di questo gruppo non si sa molto. I CopyKittens sono saliti alla ribalta nel 2013 quando tentarono per la prima volta di violare…