Cyber Deception Technology & Hybrid Warfare – Parte 1

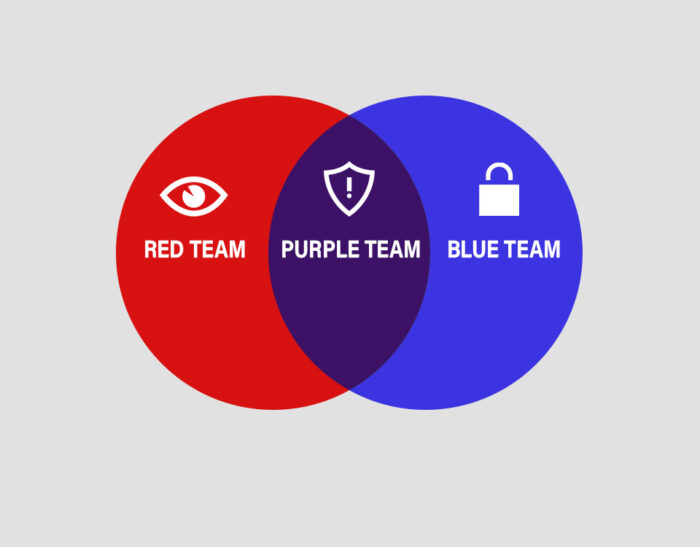

Cyber Deception tra arte e tecnologia dell’inganno Considerata l’ampiezza dei temi da trattare e la loro stretta correlazione, ho suddiviso l’articolo in due parti, in questa prima parte tratteremo la Cyber Deception Technology e le sue principali caratteristiche. La Cyber Deception Technology è l’insieme delle tecnologie, metodologie, strategie e tattiche utilizzate per creare scenari verosimili…