La finestra di Johari e la gestione dei dati personali nella privacy

La finestra di Johari, un modello di comunicazione interpersonale, viene applicata alla gestione dei dati personali nel contesto della privacy. Si esplora come questa teoria possa essere utilizzata per comprendere e controllare la diffusione delle informazioni personali, sia in ambito aziendale che domestico. Vengono analizzati i diversi livelli di sicurezza necessari per proteggere i dati, evidenziando l’importanza di un equilibrio tra misure interne ed esterne. Si sottolinea infine come la comunicazione digitale abbia trasformato le dinamiche interpersonali, sollevando nuove sfide per la privacy.

Origine e concetto della finestra di Johari nella comunicazione interpersonale

Cosa c’entrano i Sigg. Johari e la Privacy o meglio la gestione del dato personale?

E cosa è la finestra di Johari?

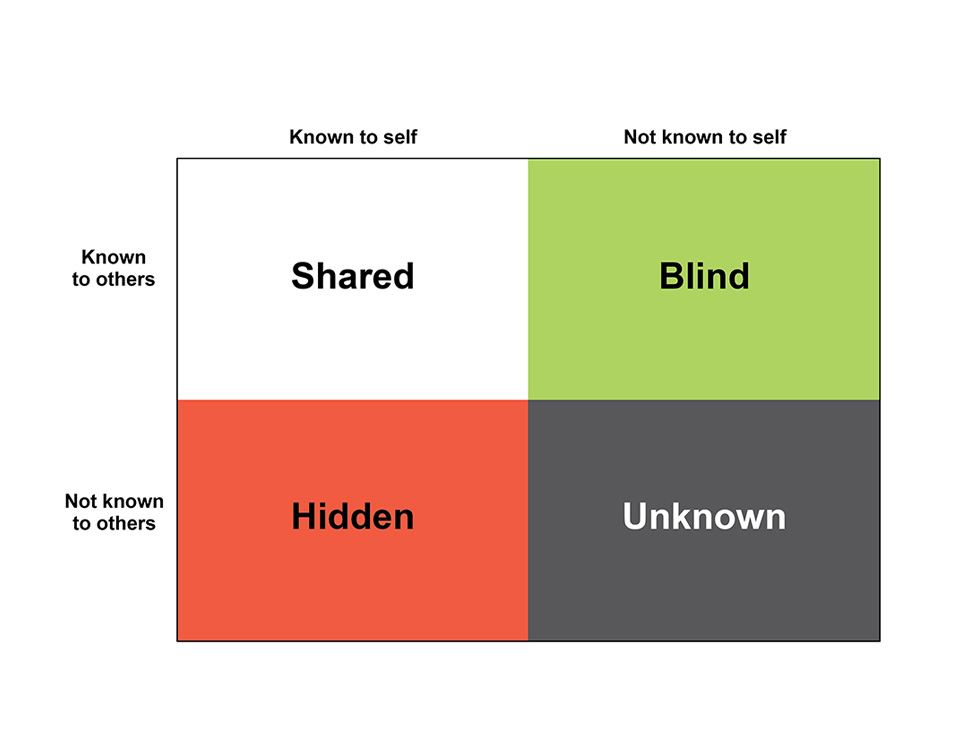

Da Wikipedia: Lo Schema di Johari (o Johari Window) è stato inventato nel 1955 da Joseph Luft e Harry Ingham, che hanno combinato le iniziali dei loro nomi. Il riferimento concettuale dello schema è collegato ad aspetti di comunicazione interpersonale e alla dinamica di gruppo. Esso definisce le relazioni interpersonali tra persone in quattro quadranti basati su due dimensioni. Lo schema è composto da un quadrato, suddiviso in quattro quadranti.

Nella dimensione orizzontale si misura il grado di conoscenza che la persona ha di sé stesso in termini di personalità, atteggiamenti, impressioni ed emozioni trasmesse agli altri. Quest’ultimo tipo di conoscenza può pervenire alla persona solo dall’esterno: per questo un modo di identificare il valore su questa scala è la frequenza con cui il soggetto chiede esplicitamente un feedback agli altri sul suo comportamento e sulle impressioni che ha generato.

La misura verticale invece si riferisce al grado di conoscenza che gli altri hanno del soggetto. La combinazione di queste due misure porta all’identificazione di quattro aree descritte di seguito, dove per informazioni si intendono a 360 gradi: personalità, conoscenze, emozioni e capacità.

I quattro quadranti della finestra di Johari spiegati

Il primo quadrante, chiamato “Arena”, rappresenta le informazioni che sono note sia al soggetto che agli altri. In questo senso è anche definita come area pubblica.

Il secondo quadrante, chiamato la “Facciata”, comprende le informazioni che la persona conosce di sé ma che gli altri non sanno: è anche detta area privata.

Nel terzo quadrante, chiamato “Punto Cieco”, le informazioni sulla persona sono note agli altri, ma non alla persona stessa. L’unico modo che la persona ha per acquisire informazioni in questa area cieca è attraverso il feedback diretto degli altri (espressamente richiesto o meno).

Il quarto quadrante è chiamato “Ignoto”. Rappresenta le informazioni sconosciute sia al soggetto che agli altri. Non c’è modo di acquisire direttamente le informazioni contenute in questo quadrante, definito anche come area dell’inconscio.

Applicazione della finestra di Johari alla gestione dei dati personali

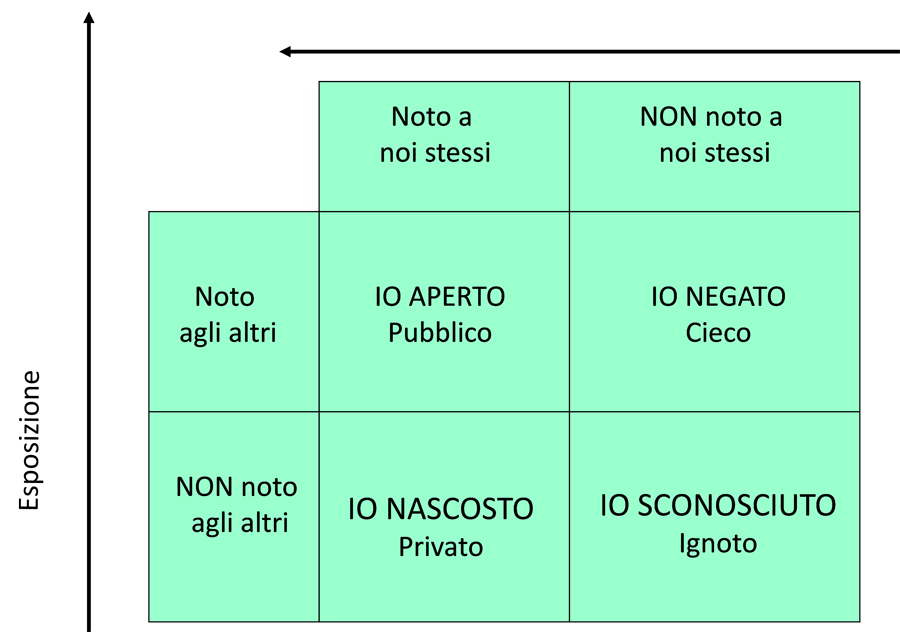

Le informazioni che diamo all’esterno o che dall’esterno ci provengono possiamo associarle al trattamento del Dato Personale. Quanto siamo consapevoli della diffusione delle nostre informazioni? Quanto e cosa vogliamo condividere?

Facciamo una trasposizione tra le informazioni che la Finestra di Johari rappresenta e le informazioni che circolano o vengono trattate all’interno delle organizzazioni, ma non limitiamoci solo all’interno ma estendiamo al ragionamento anche verso i Social Network.

Dalla finestra di Johari possiamo individuare quali dati vogliamo condividere. Oggi non siamo più nell’era della tutela del dato personale (quando oramai è in rete il dato come viene gestito?), ma siamo nell’era del controllo dei dati personali. Ovvero siamo noi che con un preciso controllo, decidiamo quali dati mettere a disposizione.

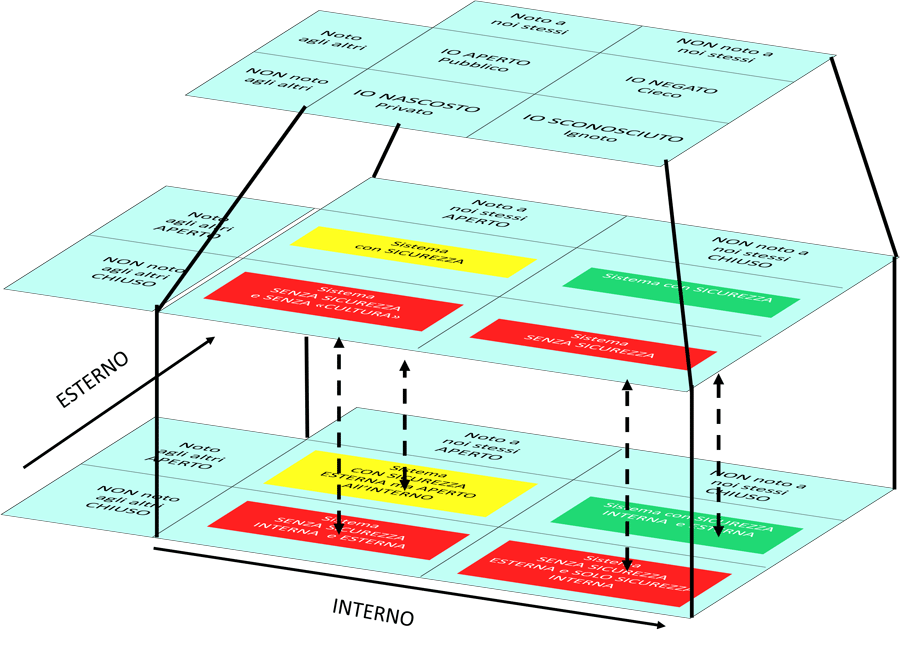

La Casa di Johari: un modello per la gestione dei dati personali

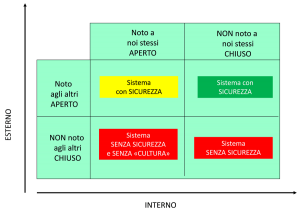

Possiamo mappare questi aspetti in maniera sintetica come nella figura seguente (la Casa di Johari). Partendo dal layer più basso (privato o aziendale dove convivono o dovrebbero convivere i controlli e le sicurezze logiche sia interne che esterne) migriamo verso l’alto sul secondo layer che possiamo definire “personale” cioè lo strato relativo a quanto noi comunichiamo i nostri dati personali e alle sicurezze utilizzate all’interno delle mura domestiche e non. Il tetto è la finestra di Johari originale che riguarda l’aspetto della comunicazione interpersonale.

Riportiamo il dettaglio del primo e secondo layer.

Abbiamo quindi due aspetti, una faccia della medaglia, dedicata al trattamento del dato personale all’interno delle organizzazione e l’altra faccia dedicata ai nostri dati personali ed a quanto vogliamo diffondere. Da una parte esiste il Titolare del trattamento e il dlgs 196/03 con i provvedimenti dell’Autorità, dall’altra ci siamo noi e solo noi che dobbiamo aumentare la nostra consapevolezza e controllo.

Bilanciamento tra sicurezza interna ed esterna nella gestione dei dati personali

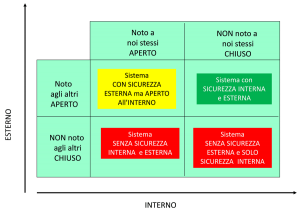

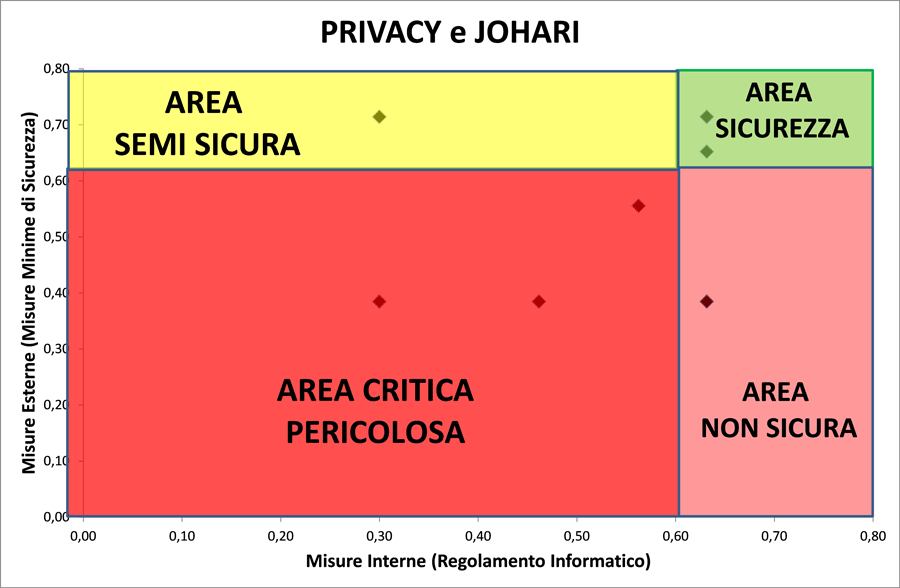

Se volessimo riportare su un grafico le sicurezze interne ed esterne otterremmo una figura di questo tipo.

Guardando il grafico sono immediate alcune considerazioni.

Nel caso ci siamo solo elevate misure di sicurezza interne posso bloccare e/o rallentare l’attività ma presto il fianco ad attacchi esterni, viceversa se ho solo elevate sicurezze esterne posseggo delle alte mura di difesa ma gli attacchi possono pervenire dall’interno.

In un ottica di tutela aziendale e di Cliente la posizione migliore è quella di garantire le sicurezze interne ed esterne (area verde) con un mix dedicato. Nulla di nuovo è sempre il rispetto della conformità in merito al Dlgs. 196/03, ma non sempre risulta così evidente la necessità del rispetto del c.d. Codice.

Se ci spostiamo sul secondo livello possiamo individuare attraverso un modello più semplice che non analizzi alcuni aspetti, ad esempio la perdita di immagine, e proiettare i risultati sulla mappa. Infatti come sono sicuri i nostri pc domestici e la nostra rete? Abbiamo conoscenza della sicurezza dei siti che visitiamo o delle operazioni che facciamo in rete?

Anche in questo caso il Garante è attento e sensibile al problema (compreso il Cyberbullismo) diffondendo in rete linee guida dedicate.

Il tetto della casa riguarda l’aspetto della comunicazione interpersonale che in un modo digitale assume connotazioni e caratteristiche. Possiamo comunicare nascondendoci dietro a falsi nickname o comunicare cose non vere (nessuno ci vede) ma questo aspetto riguarda più la scienza della psicologia e l’attività di controllo delle autorità preposte.

A cura di: Stefano Gorla, Privacy Business Unit Director – Digital Preservation Officer Consultant Seen Solution SRL e delegato regionale Lombardia Andip