Intelligenza artificiale e Cyber Security – L’Enterprise Immune System e il Machine Learning come elementi indispensabili alla Cyber Defense

Intervista a Corrado Broli, Country Manager per l’Italia di Darktrace, durante la 18° edizione del Forum ICT Security

Sfruttare l’Intelligenza artificiale per rispondere ai bisogni di sicurezza informatica, ci spiega come si struttura l’approccio innovativo di Darktrace?

L’Enterprise Immune System di Darktrace è un nuovo approccio per sfidare e neutralizzare i sofisticati attacchi provenienti sia dall’interno che dall’esterno di un’azienda, impiegando tecniche avanzate di apprendimento automatico e algoritmi matematici.

Se guardiamo al medioevo, il concetto di città cinta da mura e posizionata sulla sommità di una collina era comune, per cui chi viveva dentro le mura era fidato e chi stava fuori non lo era. Questo modello era rassicurante e ha funzionato bene finché il bisogno di espansione commerciale ha fatto sì che individui di ogni sorta hanno cominciato a interagire tra loro. La città moderna si fonda quindi sul turbinio dinamico di collaborazioni e interazioni che non richiedono la presenza di mura. Le città più moderne e floride nel mondo sono entità complesse che si sviluppano per chilometri.

La collaborazione e l’interazione fra le persone sono ovviamente fondamentali per il progresso e lo abbiamo visto anche nel campo della cyber security. Se vengono erette delle mura, queste possono essere scavalcate o raggirate; non solo da attaccanti esterni, ma anche dai dipendenti stessi che scelgono di eludere i controlli di sicurezza per espletare i loro compiti in modo efficiente. Nel valutare il rischio è fondamentale ricordare che i dipendenti non seguiranno sempre le linee guida impostate.

Non solo i dati corrono il rischio di essere estratti illegalmente dall’azienda, ma anche di essere alterati senza che nessuno se ne accorga. Sebbene la perdita dei dati o il loro furto non sia desiderabile, si resta sgomenti quando questo avviene. La sfida più difficile è capire quando l’integrità dei dati sia stata compromessa. Siamo tranquilli nel sapere che i nostri dati sono al sicuro, ma cosa succederebbe se in una banca il contenuto di 10.000 conti correnti venisse modificato e non si potesse sapere quali?

Un nuovo approccio, attento a quelle attività ingannevoli che si manifestano in modo furtivo, sarà il vincitore della battaglia contro gli attacchi informatici. Questo tipo di battaglia è stata combattuta nel mondo biologico per milioni di anni. Il nostro DNA rappresenta l’informazione che è costantemente attaccata da svariati virus.

Poiché non possiamo vivere dentro una bolla di plastica per evitare questi attacchi virali, siamo dotati di un sistema immunitario che sa come siamo fatti e quindi è in grado di identificare ciò che per noi è anomalo ed estraneo. Gestire in questo modo ciò che non è prevedibile è cruciale per la nostra capacità, come esseri umani, di difenderci dalle minacce più gravi per la nostra salute mentre interagiamo e collaboriamo fra di noi.

Darktrace aiuta le aziende a raggiungere questo equilibrio, fornendo un sistema immunitario capace di calcolare la probabilità che si verifichino delle minacce sulla base di evidenze. Un collaudato approccio matematico di apprendimento automatico consente alle aziende di restare vicine ai propri dipendenti, fornitori e clienti, proteggendole da attacchi pericolosi e sofisticati. Questa tecnologia che autoapprende offre il primo pratico sistema per gestire la nuova realtà informatica quando non siamo in grado di dire dove sia l’incendio da spegnere.

Esiste ancora una differenza tra minacce esterne ed interne?

Sebbene gli approcci tradizionali per la sicurezza distinguano fra interno ed esterno, la realtà è che i confini sono virtualmente impossibili da definire all’interno delle infrastrutture aziendali moderne e che le minacce sono già presenti all’interno delle reti. Oggi i sistemi informatici aziendali e le reti sono globali, complessi, permeabili e devono esserlo per consentirne il funzionamento e lo sviluppo nel mondo moderno, ma purtroppo tutto ciò le rende vulnerabili agli attacchi.

Tutte le aziende sono oggigiorno soggette ai rischi provenienti dall’interno, causati da gruppi di persone, compresi i propri dipendenti, i consulenti, i fornitori e i clienti oltre a gruppi ostili che hanno infiltrato l’azienda. I ripetuti attacchi di cui si ha notizia ogni settimana, spesso sbattuti in prima pagina dei giornali e che ledono la reputazione dell’azienda colpita, sono la prova che i metodi tradizionali per gestire la sicurezza non funzionano.

I pericoli che possono provenire da persone interne all’azienda sono sottostimati, forse perché è un problema estremamente difficile da risolvere. Dobbiamo avere fiducia nei nostri dipendenti e nei partner commerciali, permettendogli l’accesso ai dati che gli consentano di svolgere le loro attività. Allo stesso tempo non possiamo contare sul fatto che tutti si comportino sempre nello stesso modo. Alcuni possono essere vittime di attacchi di tipo phishing e, involontariamente, lasciare entrare qualcuno; altri possono avere del risentimento o altri motivi che li portano a usare le credenziali di cui sono in possesso con intenti malevoli.

I pericoli provenienti dall’interno non sono imputabili solo ai nostri impiegati, ma a chiunque abbia accesso alla rete, ai dati aziendali o agli uffici; questo rende la gestione molto complessa. Le aziende moderne prosperano grazie alla connettività con altre realtà: i fornitori, i clienti, i consulenti, le consociate e individui. L’espansione delle reti aziendali, di conseguenza, le espone a rischi maggiori pur di poter essere efficienti e competitive sul mercato.

I motivi che spingono qualcuno ad agire dall’interno sono molteplici, sia involontariamente che deliberatamente: il guadagno, un’ideologia, il desiderio di essere legittimati, dedizione alla famiglia e agli amici o una disaffezione generale. Con una così vasta gamma di personalità e motivazioni che spingono ad agire è impossibile identificare in anticipo gli utenti ad “elevato rischio” che possono rappresentare una minaccia.

Piuttosto che discutere su “chi è stato” o cercare di indovinare “chi lo farà”, la vera sfida consiste nell’individuare questi attacchi e capire come si sviluppano in tempo reale, analizzando e correlando deboli segnali di compromissione che ognuno di questi personaggi genera.

Incidenti di questo tipo non devono essere dello stesso livello di criticità di quelli causati da Edward Snowden o Bradley Manning per danneggiare la reputazione dell’azienda. Nonostante la sicurezza interna nella maggior parte delle aziende sia migliorata, sappiamo che gli attacchi dall’interno sono sempre possibili pur impiegando strumenti di sicurezza dedicati e solide regole interne.

Ovviamente, poiché i confini di una rete diventano sempre più labili, la distinzione tra chi è dentro e chi è fuori non ha più molto senso. In un modo o nell’altro gli attacchi odierni che hanno successo avvengono dentro ai firewall. Dobbiamo imparare a interpretare i comportamenti degli utenti, dei dispositivi e delle reti per identificare i veri avversari in un mondo in cui ognuno è, o può diventare, una minaccia interna.

Come funziona Enterprise Immune System e quali sono i principali benefici?

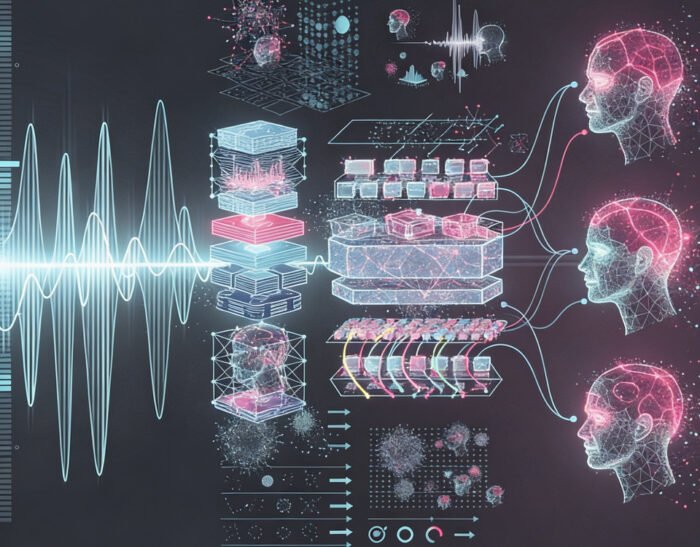

Darktrace è la prima a usare un approccio completamente nuovo per affrontare le minacce informatiche, noto come Enterprise Immune System (Sistema Immunitario Aziendale), basato sul presupposto che le aziende sono costantemente minacciate dall’interno. Questa è una tecnologia all’avanguardia in grado di “conoscere” l’azienda in modo adattativo, in tempo reale e quindi in grado di capire quando un comportamento anomalo inizia a manifestarsi.

Così come il DNA dei virus che muta ed evolve costantemente nel corpo umano per sopravvivere, gli attaccanti informatici cambiano e adattano il loro comportamento per evitare di essere scoperti. Fortunatamente per noi il sistema immunitario è altrettanto intelligente come il DNA dei virus: impara e capisce in modo continuo ciò che costituisce una minaccia. Non è un sistema perfetto, a volte prendiamo un raffreddore, ma generalmente ci protegge molto bene da malattie gravi. Questo consente agli esseri umani di interagire fra di loro esponendosi quotidianamente a molteplici rischi. Gli esseri umani crescono interagendo socialmente e collaborando; vivere in una provetta sterile non ha senso né per gli umani né per un’azienda moderna.

L’innovativo approccio di Darktrace si fonda su una complessa base matematica che calcola la probabilità che si verifichi un evento alla luce di ciò che si è rilevato in precedenza. Questo metodo probabilistico utilizzato per evidenziare anomalie è pragmatico e accurato ai fini di una protezione da vettori d’attacco sconosciuti che operano all’interno di reti informatiche complesse. L’Enterprise Immune System desume in modo iterativo ‘modelli di vita’ di ogni rete, dispositivo e utente, correlando poi queste informazioni in modo tale da avere una visione globale dello stato “normale” della rete aziendale e poter quindi individuare quelle deviazioni dalla cosiddetta “normalità” che rivelano una minaccia in corso.

Questo nuovo approccio non richiede una conoscenza a priori delle minacce esistenti dato che ricerca quei comportamenti che, da un punto di vista probabilistico, sono considerati anomali e quindi meritevoli di un’indagine approfondita. L’Enterprise Immune System offre per la prima volta alle aziende la possibilità di trovarsi un passo avanti rispetto alle minacce, consentendole di correggere le attività sospette individuate prima che possano provocare danni maggiori. Consente inoltre agli analisti di sicurezza di concentrarsi solamente sugli incidenti veramente significativi che possano mettere a repentaglio la sicurezza della rete, senza perdere tempo a inseguire molteplici falsi allarmi.

La capacità dell’Enterprise Immune System di autoapprendere e di adattarsi in tempo reale a situazioni che cambiano, costituisce un passo importante per le aziende in tutto il mondo. Questo le consente di conciliare la necessità di avere i dipendenti, i clienti e i fornitori interconnessi e al contempo garantirsi la protezione da minacce concrete e pericolose per le proprie attività nel modo più efficiente possibile.

Ci spiega meglio come utilizzate gli strumenti forniti dalla Matematica e dal Machine Learning?

L’approccio innovativo di Darktrace si basa su importanti passi avanti nella matematica probabilistica sviluppata all’Università di Cambridge (UK). Il teorema di Bayes è noto per la sua capacità di estrarre un senso da grandi quantità di dati; un nuovo ramo della matematica, chiamato Recursive Bayesian Estimation (RBE), è fondamentale per l’innovazione tecnologica sviluppata da Darktrace.

Caratterizzando matematicamente ciò che costituisce il comportamento “normale”, basandosi su analisi effettuate usando diverse tipologie di dati, la RBE riesce a identificare il cambiamento dei comportamenti che sono indicativi di un attacco quando i metodi tradizionali, basati su firme, falliscono. Utilizzando la RBE, i modelli matematici di Darktrace si aggiornano costantemente, in tempo reale, sulla base di nuove informazioni che vengono analizzate, calcolando continuamente i livelli di minaccia.

Darktrace utilizza anche il metodo “Sequential Monte Carlo” e altre tecniche di filtering per calcolare la distribuzione della probabilità relativa dello stato di una rete. La distribuzione viene costruita analizzando valori o “caratteristiche” dei dati generati dai dispositivi, della rete e del traffico stesso. Questi valori vengono raccolti in modo iterativo ed elaborati in tempo reale sulla piattaforma. Un modo accettabile per rappresentare le informazioni relazionali fra le entità di sistemi dinamici in generale, come una rete aziendale, una cellula vivente, una comunità sociale o anche l’internet stesso, è quello di usare una rete stocastica che varia nel tempo in modo casuale.

Nei problemi multi-dimensionali, come l’osservazione del packet traffic e l’attività dei dispositivi di una WAN o LAN aziendale dove sia l’input che l’output possono contenere decine di migliaia e a volte anche milioni di valori interconnessi, la capacità di apprendere un modello matematico è ostacolata dalla mancanza di una distribuzione normale.

In questo contesto Darktrace è pioniera del più avanzato sistema di calcolo su larga scala per definire una funzione strutturale in ambito networking, estendendo il modello di regressione lineare regolare L1 (metodo LASSO) ad un gruppo di modelli di regressione “strutturati”. Questo consente di scoprire le reali associazioni tra il malware trovato, eventi C2 (input) e fuoriuscita di dati (output). Le associazioni possono essere efficacemente risolte impiegando modelli ottimizzati per ottenere modelli parsimoniosi.

Per la tecnologia Enterprise Immune System sono richieste metodologie ingegnose atte a valutare e analizzare modelli i cui elementi variano in presenza di modifiche strutturali che si presentano in tempi e luoghi non prevedibili. Esempi di questi modelli si incontrano frequentemente nei problemi in ambito sociale e biologico dove i dati sono strutturati e progressivi e i presupposti sulle variabili indipendenti e identicamente distribuite di campioni generati con un modello invariante non sono più validi.

Ad esempio, se in un dato istante le osservazioni (come un’istantanea dello stato sociale di tutti gli attori) vengono distribuite sulla base di un modello (come una rete) specifico per quell’istante, queste non possono essere usate direttamente per effettuare delle stime su modelli che si riferiscono a momenti diversi.

Darktrace ha dato inizio all’uso dei metodi bayesiani per il monitoraggio dei modelli che cambiano strutture e parametri, aggregando a questi dati quelli pertinenti ai cambiamenti nel momento in cui avvengono e di eventuali altre incognite. Questo approccio metodologico è essenziale per analizzare le anomalie comportamentali, altrimenti invisibili, dei dispositivi e che potrebbero essere indicativi della compromissione.

Questo nuovo approccio matematico consente a Darktrace di desumere e verificare legami causali fra variabili, osservazioni e insiemi di caratteristiche. La causalità di Granger, ossia la causalità basata sulla predizione, i principi bayesiani applicati alle reti e i nuovi studi sulla relazione causa ed effetto fra variabili in istanti diversi, detto Convergent Cross Mapping (CCM), consentono di elaborare con un alto grado di confidenza i legami causali senza il bisogno di ripetute e continue osservazioni.

Quali sono i benefici di un sistema in gradi di apprendere continuamente ed autonomamente?

In un’epoca di dilaganti minacce interne è necessario un nuovo approccio che non distingua semplicemente tra ‘interno’ ed ‘esterno’, ma che sia anche capace di capire cosa sta accadendo all’interno di un’azienda per poter gestire l’evento inatteso.

Le aziende oggi non vanno considerate come delle città fortificate: gli scambi e la collaborazione attraverso confini geografici e virtuali sono vitali per la loro sopravvivenza. Il nuovo modello di sicurezza deve consentire e incoraggiare l’apertura degli scambi, con la consapevolezza che il pericolo è già presente all’interno e che la battaglia è costante.

L’Enterprise Immune System consente alle aziende di riconoscere il pericolo in modo olistico e di difendersi con l’uso di tecniche di machine learning e sviluppi matematici. Il sistema è in continuo apprendimento e questo gli consente di gestire l’imprevedibilità di attacchi sofisticati, adattandosi sia ai cambiamenti organizzativi interni all’azienda che al panorama delle minacce in continua evoluzione.

Le aziende che hanno investito nell’Enterprise Immune System, inserendolo nella loro infrastruttura, sfruttano una tecnologia all’avanguardia nel campo del machine learning per proteggersi dalle minacce insidiose e persistenti che provengono dall’interno delle loro reti, consentendole di mantenere la flessibilità e l’interconnessione oggi necessarie. L’Enterprise Immune System è il cuore di questo nuovo approccio che si adatta alla complessità dei nostri sistemi e alle minacce in essi presenti. La possibilità di prendere un raffreddore rientra nel calcolo delle probabilità, ma è un prezzo che vale la pena pagare.

A cura della Redazione