Cyber Crime Conference 2018 – Comunicato Post Evento

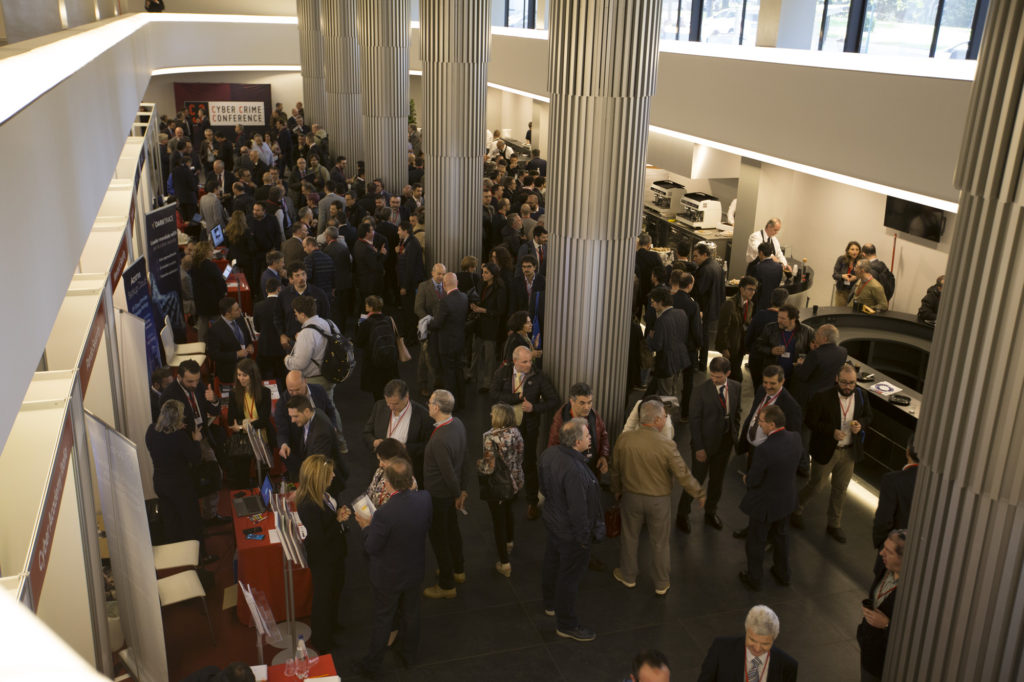

Più di 1000 ospiti hanno attraversato l’Auditorium della Tecnica in un’intensa giornata di confronto e approfondimenti sui temi più attuali della sicurezza informatica: sono da record i numeri della Cyber Crime Conference 2018, di cui lo scorso 18 aprile ha avuto luogo una riuscitissima nona edizione.

Ad aprire il programma è stata una Tavola Rotonda coordinata da Pierluigi Paganini (membro dell’ENISA Threat Landscape Stakeholder Group), nel corso della quale esperti di altissimo profilo hanno dialogato su “Sistemi di Machine Learning, Blockchain, IoT e Big Data nelle mani dei Cyber Criminali – Come evolve il Cyber Terrorismo e quali sono i nuovi rischi per Stati ed Industria”.

Primo a intervenire, il Col. Giovanni Reccia (Comandante del Nucleo Speciale Frodi Tecnologiche della Guardia di Finanza) ha ricordato l’impatto sull’economia mondiale dell’e-commerce illegale e delle altre attività criminose che prosperano sul Dark Web; a seguire Francesco Taverna (Direttore Tecnico Principale della Polizia di Stato) secondo il quale, oltre ai rischi implicati dalle tecnologie a basso costo, attualmente esiste “una crescita asimmetrica tra la tecnologia e la consapevolezza necessaria al suo corretto utilizzo”, testimoniata anche dalla superficialità con cui la maggioranza degli utenti condivide informazioni personali sui social media “prestando il fianco sia alle big companies interessate al loro sfruttamento commerciale sia a cyber criminali sempre più scaltri e recettivi”.

Pragmatica anche la prospettiva di Andrea Rigoni (advisor internazionale di Cyber Defence) a opinione del quale “se le aziende oggi non sono pronte all’entrata in vigore del GDPR, è anche perché negli anni non ci si è preoccupati di integrare aspetti di safety&security nell’ecosistema dei processi organizzativi”. Gregorio D’Agostino (del Centro di ricerca ENEA “Casaccia”) ha poi ricordato come, specialmente nella protezione delle infrastrutture critiche, la sicurezza cyber non possa prescindere dalla sicurezza tradizionale: “se qualunque oggetto, che sia un dato o una risorsa informatica, è vincolato a uno o più soggetti autorizzati ad accedervi, significa che esiste una procedura con cui possiamo forzare quell’accesso”. Infine il Prof. Andrea Margelletti (Presidente del Centro Studi Internazionali) ha aperto il suo intervento con una boutade per poi concluderlo su toni ben più seri, ricordando quanto il web abbia contribuito a potenziare le attività di propaganda e reclutamento delle organizzazioni fondamentaliste ma anche a fornire strumenti utili per la lotta al terrorismo internazionale.

A seguire, gli interventi della mattinata hanno visto accademici, manager e professionisti del settore rappresentare le più attuali sfide tecnologiche sotto molteplici prospettive: il Prof. Umberto Gori (Presidente del Centro interdipartimentale di Studi Strategici, Internazionali e Imprenditoriali dell’Università degli Studi di Firenze) è partito dai 36 stratagemmi di Sun Tzu per parlare di Strategie e manovre nello spazio cibernetico: l’uso delle cyber weapons nella conflittualità del XXI secolo; Marco Mazzoleni (System Engineer Manager in Symantec Italia) si è concentrato su superfici d’attacco e Isolation Chambers in La nuova ‘blockchain cloud machine learning’ generation per contrastare il Cyber Crime; Corrado Broli (Country Manager per l’Italia di Darktrace) ha approfondito la tendenza all’automatizione nella rilevazione delle minacce avanzate nello speech L’Enterprise Immune System: come usare il Machine Learning per la ‘Next-Generation’ Cyber Defense; e ancora Francisco Amadi (Senior Sales Engineer Acronis Italia) con L’intelligenza Artificiale incontra il Backup Intelligente, il Prof. Lorenzo Schiavina (docente di Ricerca Operativa all’Università Cattolica) con Applicazioni dell’IA e del Soft Computing alla sicurezza ed alla lotta al terrorismo, relativo al Sistema Esperto neurofuzzy per l’analisi dei rischi elaborato insieme a Giancarlo Butti; Gianluca Busco Arrè (Country Manager Panda Security Italia e Svizzera), che ha parlato di soluzioni integrate per Reinventare la cybersecurity; Gianni Baroni (Amministratore Delegato Gruppo Daman) con Automation, Machine Learning & Deception Technology: l’innovazione contro il Cyber Crime; Alfonso Lamberti (Solution Sales Specialist, Boole Server) con Proteggere e-mail e file: da obbligo a valore aggiunto; Monica A. Senor (avvocato penalista, fellow del Centro Nexa su Internet e Società) con AI and Bad Robots – Le sfide giuridiche della robotica intelligente.

Dopo la pausa per il Business Lunch, Gianna Detoni (BCI Italy Forum Leader) ha parlato della necessità di un approccio interdisciplinare nel suo Business Continuity: un’unica metodologia per ogni tipo di minaccia; Paolo Ferrari (Senior Director, Sales Southern Europe & MSP Solutions, Ipswitch) si è occupato di sistemi di Secure Managed File Transfer nell’intervento Trasferire dati in sicurezza e in conformità alle normative di Data Protection; Stefano Fratepietro (Esperto di Cyber Security e Digital Forensics) ha intrattenuto la platea con Casi pratici di Distributed Denial of Service (DDoS): dalla negazione del servizio all’attacco diversivo; per finire con Andrea Ghirardini (Esperto Computer Forensics) che ha tratteggiato una “spy story” contemporanea nel suo intervento dal titolo Mobile Security: Proteggere dati personali e privacy da occhi indiscreti.

Innumerevoli gli stimoli, le proposte e le opportunità d’incontro e collaborazione nate nel corso della giornata del 18 aprile: ancora una volta, la Cyber Crime Conference si è dimostrata un’occasione unica di aggiornamento e confronto per aziende e privati, nonché la sede di un dibattito autorevole e vivace su temi – sicurezza informatica, criminalità digitale, cyber terrorismo – che oggi più che mai protagonizzano l’attualità, appassionando l’opinione pubblica e condizionando le scelte politiche ed economiche a livello globale.