Biometria della voce umana in uno scenario forense, strategico o commerciale

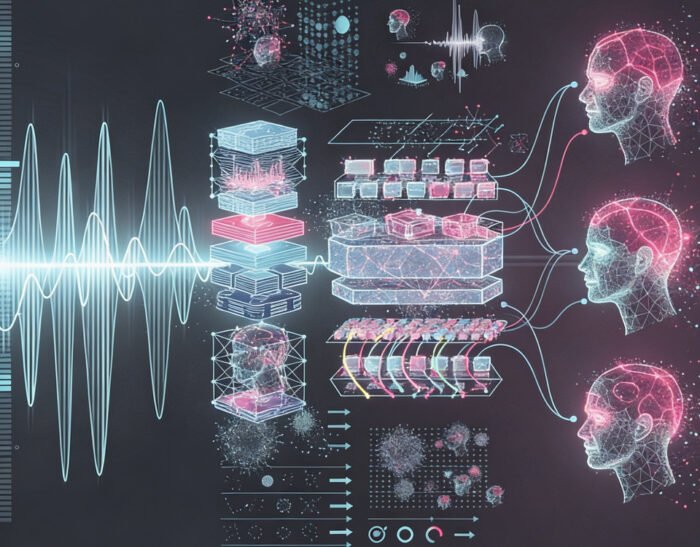

Negli ultimi anni la ricerca tecnico scientifica ha iniziato ad esplorare alcuni meccanismi complessi idonei a identificare una voce attraverso le c.d. “frequenze fondamentali”[1] con tecniche AI, discostandosi dalle pratiche consolidate delle scienze forensi. La ratio è quella di “disegnare” un sistema affidabile, con uno scarto d’errore trascurabile, non aggredibile da strumenti di clonazione dell’Artificial…