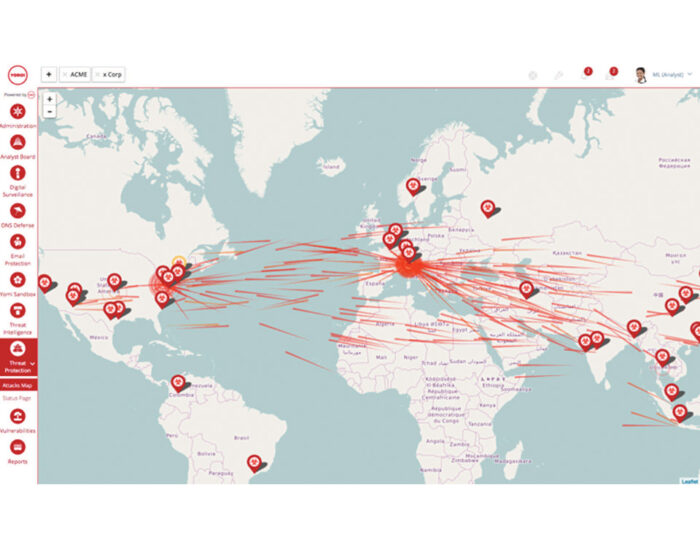

Prompt injection negli agenti AI aziendali: il nuovo vettore che i SOC non stanno monitorando

La prompt injection negli agenti AI aziendali è emersa come una delle principali minacce per i sistemi basati su modelli linguistici e applicazioni enterprise. In questo approfondimento vengono analizzate le dinamiche con cui istruzioni nascoste, inserite in contenuti apparentemente legittimi come email o documenti, possono influenzare il comportamento degli agenti e portare a esfiltrazione di…