La sovranità digitale tra sicurezza nazionale e diritti fondamentali

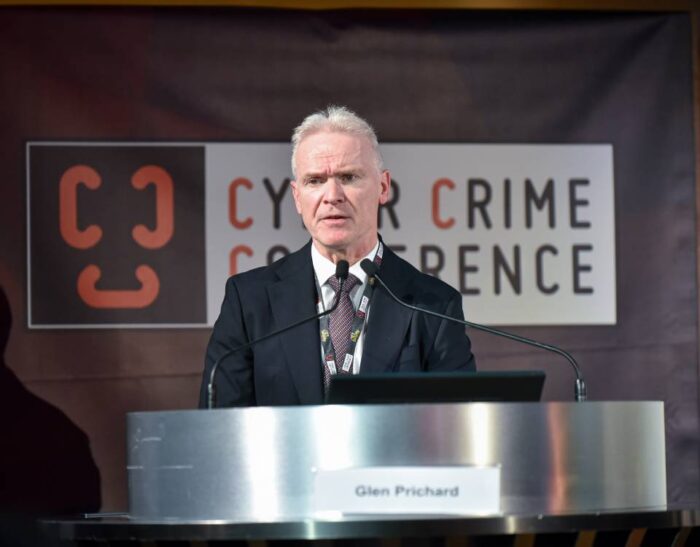

La seconda Tavola Rotonda svoltasi il 16 aprile 2025, durante la 13a Edizione della Cyber Crime Conference, ha coinvolto: Federico Casolari, Professore ordinario di Diritto dell’Unione europea e Direttore del Dipartimento di Scienze Giuridiche dell’Università di Bologna; Ginevra Cerrina Feroni, Professoressa ordinaria di Diritto costituzionale italiano e comparato, Vice Presidente dell’Autorità Garante per la protezione…