Governance dei Dati nell’era digitale: analisi delle dinamiche tra Big Tech, Privacy e Sicurezza Nazionale

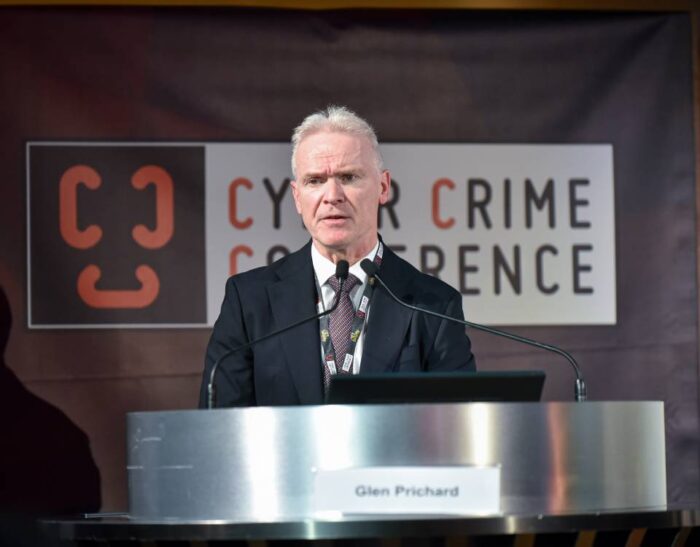

La governance dei dati, in un mondo sempre più frammentato da tensioni geopolitiche crescenti, emerge come fondamentale crocevia tra interessi economico-strategici e diritti fondamentali. Il panel conclusivo della 13ª Cyber Crime Conference ha riunito cinque brillanti esperte di sicurezza nazionale, diritti e tecnologie per sviscerare le complesse dinamiche degli equilibri di potere nell’era digitale, offrendo…