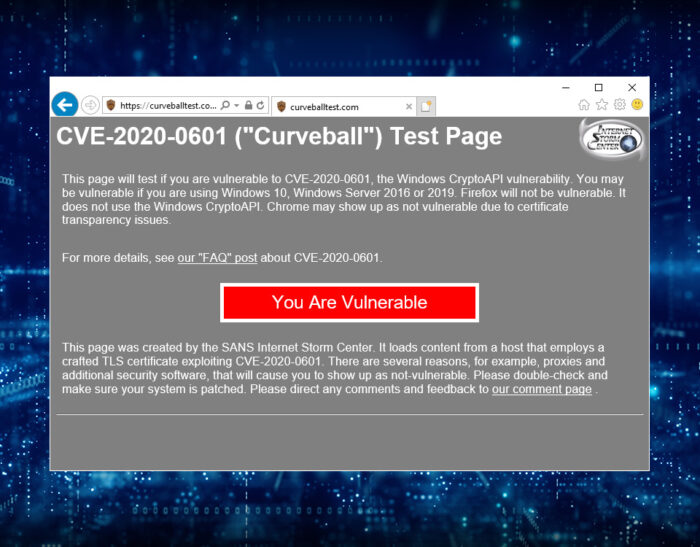

CURVEBALL, la vulnerabilità in Microsoft CryptoAPI

Di recente si è creata molta agitazione intorno alla notizia riguardante la scoperta di una falla critica all’interno di Windows 10. Falla ad oggi già chiusa tramite il primo Patch Tuesday del 2020, rilasciato il 14 gennaio, tramite le correttive presenti a questo link. La notizia ha avuto un’eco globale, dopo che il noto ricercatore…