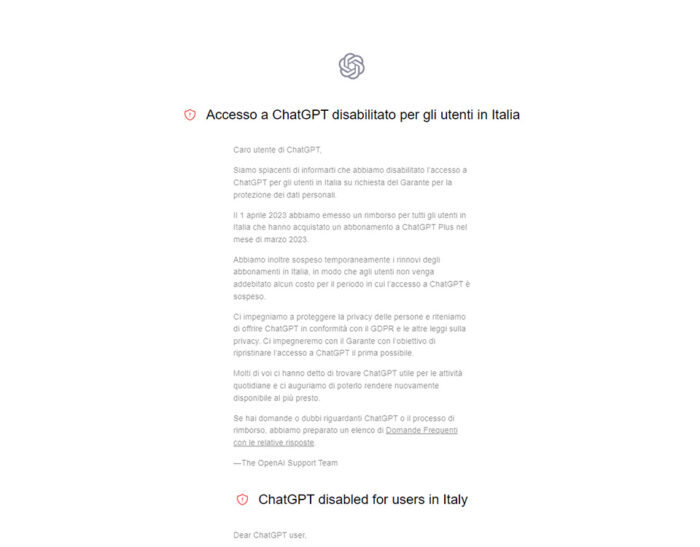

Cosa si sono detti Sam Altman, CEO di OpenAI, e il Garante della privacy?

Nuovi sviluppi nella vicenda relativa a ChatGPT e gli utenti italiani: ieri sera si è svolto un incontro tra i vertici di OpenAI e il Collegio del Garante per la protezione dei dati personali, finalizzato a discutere la situazione creatasi a partire dallo scorso 30 marzo. In tale data l’Autorità aveva infatti emesso un provvedimento…