Threat management – Come la vulnerabilità delle risorse umane condiziona gli asset della cyber security

Intervista a Fabrizio Pisasale, Marketing Specialist di Par-Tec, durante la 18° edizione del Forum ICT Security

Quanto ancora nel mondo della sicurezza informatica incide la preparazione e la competenza delle risorse umane e in che modo l’azienda che lei rappresenta è in grado di rispondere a tali esigenze di formazione?

Comincerei questo nostro incontro presentando prima di tutto Par-tec, l’azienda che oggi rappresento: Par-Tec è una società che si occupa di software system integration, presente su Roma e Milano.

Offriamo prodotti, competenze e servizi nell’ambito dell’infrastruttura IT, delle soluzioni verticali dedicate al mercato finanziario, alla business intelligence ed ora ci occupiamo anche di formazione.

Le nostre competenze in ambito security esulano dalla mera fornitura di prodotti, ci occupiamo di consulenza tecnica organizzativa sulle normative di riferimento senza mai trascurare la formazione specialistica per i nostri clienti.

Dato che la sicurezza non è fatta solamente di consulenze abbiamo scelto partner di primo piano dal punto di vista dei prodotti, raggiungendo la qualifica di top solution partner sia di Sophos che di Balabit, che riteniamo vendor altamente qualificati.

I nostri clienti spaziano nell’ambito delle Telco; forniamo servizi alla medium-large enterprise, abbiamo clienti nell’ambito della P.A., ci occupiamo di sanità e del mercato finance.

Per comunicare quanto incida la vulnerabilità delle risorse umane nelle aziende e nelle organizzazioni, ho fatto un’analisi sugli ultimi rapporti della sicurezza del 2016 per capire cosa effettivamente è successo.

Dallo studio di questi report, quello che risulta è che il 2016 è stato l’anno più devastante mai visto prima; non c’è mai stato un anno così critico: all’evoluzione del mercato della sicurezza informatica è corrisposta un’altissima evoluzione del mercato della criminalità.

Le cronache dello scorso anno hanno evidenziato l’impatto diretto della criminalità informatica sulla vita politica, sulle banche, sul sistema dei trasporti pubblici e sulle istituzioni. Praticamente oggi la criminalità informatica fa parte di ogni nostro ambito, è un problema sociale che abbraccia tutte le aree critiche della società.

Facciamo un velocissimo zoom su quella che è la situazione italiana:

Il valore totale del mercato IT in Italia è di 66 miliardi di euro; l’investimento per la sicurezza è di 1 miliardo di euro; questo dato, rapportato al PIL del nostro paese, è pari allo 0,05%; l’investimento sulla sicurezza è quindi pari all’1,5%.

Si pensi che nel mercato automotive, solo per fare un esempio, l’investimento sulla sicurezza equivale al 20% del totale.

Ciò che personalmente deduco da questo dato è che le aziende italiane restano troppo fiduciose che gli attacchi informatici non capiteranno proprio a loro, non considerando come gli investimenti per adeguarsi dal punto di vista della sicurezza risultino essere di gran lunga inferiori agli investimenti necessari per la remediation in caso di attacchi, malfunzionamenti o propagazioni virali.

Dal suo studio sul 2016 quali risultano essere le principali minacce da prevedere, da combattere e con quale costi?

Analizzando il fenomeno Ransomware, possiamo valutare un incidenza di propagazione del 3% dei casi. Questo 3% rappresenta milioni e milioni di tentativi di infezioni virali; quindi, anche se può sembrare una percentuale bassa, equivale a una cifra considerevole nel totale. Nel 2016 c’è stato un aumento delle infezioni di ransomware del 120% rispetto all’anno precedente; questo vuol dire che rispetto al 2015 si è verificato più del doppio delle infezioni.

Cambiando argomento, il phishing ha provocato danni per 2,3 miliardi di dollari; è una tecnica che viene perpetrata da più di 20 anni ma oggi si è evoluta con modelli di social engineering, tanto che in gergo tecnico viene chiamata “spear phishing”.

Passiamo velocemente agli attacchi più rappresentativi del 2016 (fonte rapporto Clusit 2016):

- Hollywood presbyterian medical center, ospedale di Los Angeles cui sono stati estorti 17 mila dollari di riscatto a seguito di un’infezione ransomware.

- Muni è il sistema di trasporti di San Francisco, anche qui c’è stato un attacco ransomware; richiesti 73 mila dollari di riscatto, per giorni sono stati bloccati i tornelli e il sistema di trasporto pubblico si è fermato.

- Adups technology è un’azienda di stampo cinese che ha creato un’applicazione; nell’applicazione è stata installata una back door dentro il firmware che costantemente inviava a un server in Cina tutte le identità delle persone; in totale sono state rubate 700 mila identità.

- Dyn dns service provider, forse lo avete sentito al telegiornale, ha subito un denial of service causato dalle telecamere che facevano street view sulla east cost statunitense; tutte queste telecamere avevano una vulnerabilità che, una volta sfruttata, le ha messe nelle condizioni di inviare in maniera continua il maggior numero di pacchetti di connessione al provider di servizi; il risultato è stato un disservizio di internet di ore per tutta la East coast americana.

- Friend finder, è un network di siti di incontri. Sono stati pubblicati 412 mila nominativi comprensivi di password; c’erano anche persone che si erano cancellate dal Data base; in alcuni casi sono state pubblicate anche le carte di credito.

- Conoscete la situazione di Yahoo, cui sono stati rubati un miliardo di indirizzi. E’una situazione abbastanza pesante; pensate che Verizon, l’azienda che ha rilevato le azioni di Yahoo, nel momento in cui ha deciso di rilevarla ha quotato l’azienda 350 milioni di dollari in meno a causa di questo attacco.

Veniamo in Italia:

- Sapete cosa è successo al ministero degli Esteri, Anonymous ha pubblicato le spese del ministero su dei file excel, quindi abbiamo avuto la possibilità di vedere come il nostro governo all’interno di questo ministero ha speso i suoi soldi. In questo caso sembra ci sia stato un attacco dall’interno, quindi nessuna manomissione ma in seguito a questo fatto la Farnesina ha ristrutturato completamente il servizio di sicurezza interno.

- Democratic national committee: durante il periodo delle elezioni negli Usa, Wikileaks ha pensato di pubblicare 19 mila e-mail del Partito democratico; questo nel momento in cui veniva eletto il presidente, creando uno scandalo politico dalle conseguenze molto gravi.

Capitolo banche, vediamo gli attacchi che puntano al sodo:

- Tesco Bank, banca di stampo inglese: svuotati 20 mila conti bancari, bloccato l’accesso ai fondi per 4 o 5 giorni gli utenti della banca non hanno potuto accedere ai loro conti, pensate al disagio ed alle problematiche.

- Bangladesh bank ha subito una cyber rapina e 81 milioni di dollari confiscati alla banca; questo evento nello specifico è stato un attacco interno, quindi non c’è stata manomissione di strumenti.

Se tiriamo le somme di questa situazione, emerge che 6 attacchi su 10 sono stati causati dal fattore umano.

Che sia inconsapevolezza, imperizia, imprudenza, dolo o negligenza qui non ne facciamo più una questione di forma poiché il problema resta, ed è dannatamente reale; oggi le risorse umane rappresentano l’anello più debole della catena della sicurezza aziendale mondiale.

Quali sono i mezzi a disposizione utili a ridurre il rischio informatico?

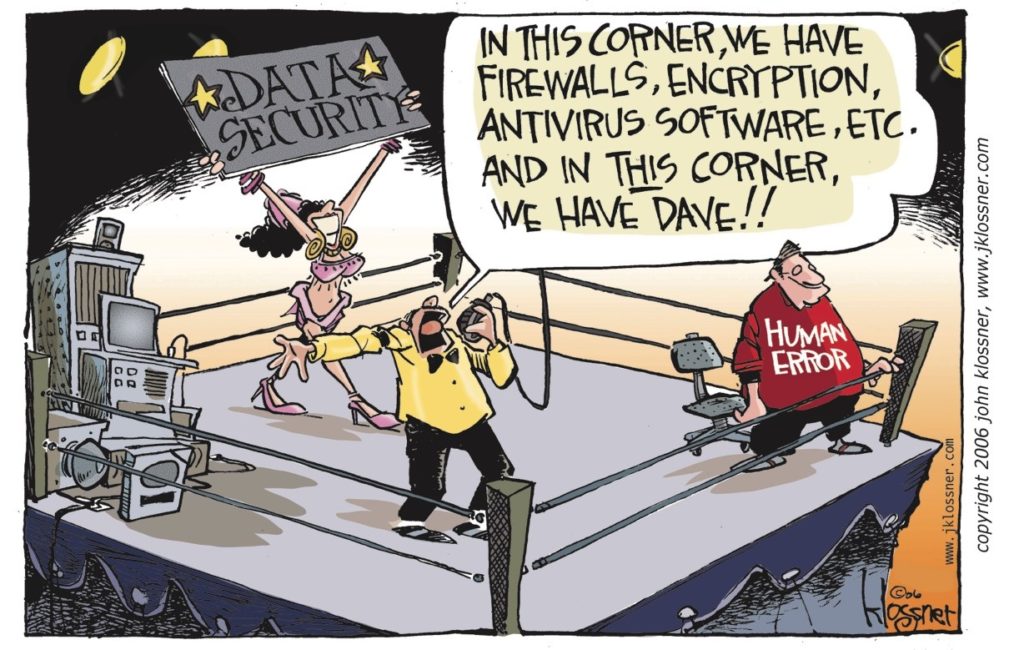

Questa vignetta satirica spiega che non c’è nessun rimedio all’incapacità di gestione delle risorse umane. Possiamo avere un sistema altamente evoluto, fortemente sicuro ma l’imperizia della risorsa umana è l’anello più debole della catena.

La ragione per cui le persone continuano ad essere l’anello più debole della catena della sicurezza è perché la maggior parte delle organizzazioni continua a rinunciare ad investire sulle loro competenze

Lance Spitzner, training director c/o SANS Securing the Human Program

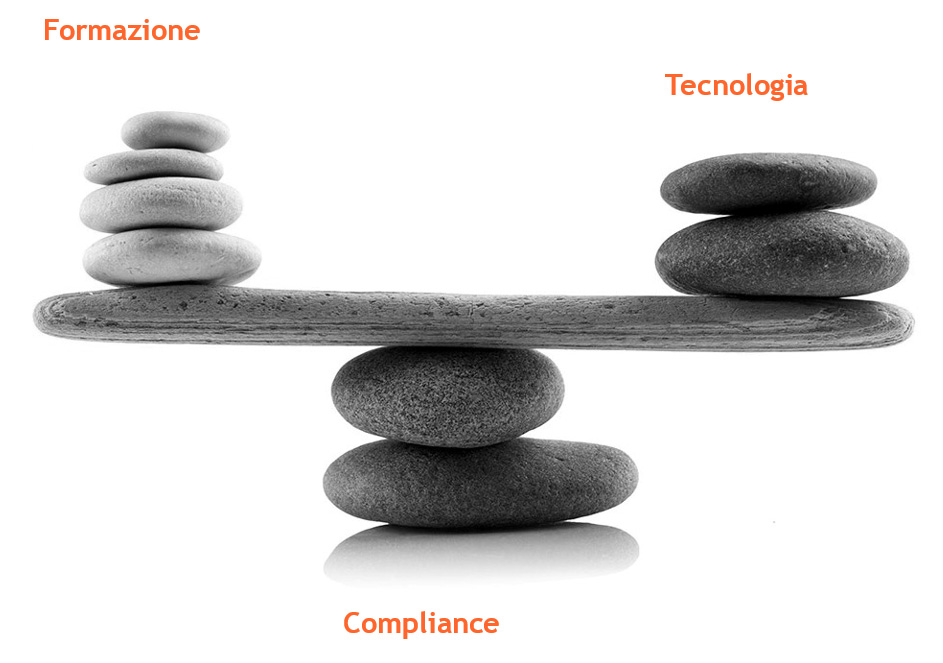

Quest’altra immagine invece, rappresenta la mia personale visione della sicurezza, basata sulla mia esperienza. Ciò che ritengo utile è comunicarvi questo: secondo me il concetto di security oggi è un equilibrio sottile tra due parametri ben precisi e deve poggiare le sue fondamenta sulle solide basi delle conformità legislative; oggi le norme sono nella condizione di fornire supporto e linee guida molto utili e funzionali.

Per quello che riguarda i parametri di equilibrio, da una parte abbiamo la formazione e dall’altra la tecnologia.

Nei termini di sicurezza, il processo evolutivo di una azienda, oggi, deve crescere sempre in maniera equilibrata negli universi della formazione e dell’evoluzione tecnologica, mantenendo sempre una forte aderenza alle leggi che oggi ci garantiscono un potente supporto organizzativo.

Parliamo di compliance legislativa, andiamo ad approfondire velocemente questa tematica.

Gli adeguamenti legislativi sono stati creati a fronte di tutto quello che vi ho detto oggi. C’è un problema, c’è una piaga sociale chiamata criminalità informatica; le aziende non hanno abbastanza chiare le strutture e le organizzazioni per la sicurezza necessarie a proteggersi, e quindi stanno intervenendo le istituzioni governative, per dare supporto e concretezza.

Non sono una costrizione, non sono un problema da risolvere, come la maggior parte degli imprenditori lamenta, ma sono la soluzione al fenomeno in atto.

Il 25 maggio è una data molto importante; entrerà in vigore il GDPR, che ha come obiettivo quello di proteggere i dati personali dei cittadini europei.

Questa normativa, si rivolge sia alle aziende che alle pubbliche amministrazioni. Per la prima volta vengono imposti degli adeguamenti organizzativi e tecnici all’interno della gestione dei dati personali dei clienti.

Con l’entrata in vigore del GDPR le aziende dovranno proteggersi in maniera adeguata rispetto alla composizione dei loro asset e Par-Tec, data la complessità della questione, ha colto la sfida del mercato mettendo a disposizione i suoi migliori professionisti per fornire un valido supporto consulenziale in merito. Per l’occasione, in azienda abbiamo investito sulla formazione e sulla certificazione di una serie di risorse interne, e già da tempo abbiamo iniziato a riorganizzare i modelli organizzativi delle aziende in vista della prossima evoluzione legislativa.

Altra normativa, che forse non è così tanto conosciuta, è il NIS. Anche qui il Network Information Security Directive è un emendamento emanato da Enisa, un gruppo di esperti di security a livello governativo europeo che si è trasferito sull’isola di Creta e da lì ha emanato questa direttiva che è stata recepita da ogni Stato membro dell’Ue. Il NIS ha l’obiettivo di proteggere le infrastrutture critiche degli stati membri e nel suo ultimo decreto, fa due distinguo diversi fra operatori dei servizi essenziali e fornitori di servizi digitali, imponendo la definizione di strategie nazionali di cyber security.

Come si struttura la vostra offerta formativa e quali sono gli ambiti da affrontare per attuare un piano di Threat Management integrato, concreto, funzionale e risolutivo?

In questa giornata abbiamo evidenziato come nel campo della sicurezza informatica la vulnerabilità delle risorse umane rappresenti l’aspetto più problematico.

Par-Tec, dalla sua posizione di mercato, ha il dovere di studiare e proporre soluzioni in merito; in quest’ottica abbiamo lanciato sul mercato una nuova linea chiamata Educational che ha lo scopo di elevare la consapevolezza di base delle risorse interne; offriamo formazione a distanza utilizzando un modello di e-learning e in aula.

| TITOLO | MODALITÀ | LIVELLO | DESTINATARI | DURATA |

| Misure minime sicurezza informatica | FAD | Base | End-user | 2h |

| Il Regolamento europeo per la protezione dei dati (GDPR) e sua applicazione | FAD | Base | Addetti al trattamento | 4h |

| Il Regolamento europeo per la protezione dei dati (GDPR): le novità rispetto al D.lgs 196/2003 | FAD | Base | Addetti al trattamento | 4h |

| Metodologie e principali standard di sicurezza | FAD | Base | Addetti al trattamento | 4h |

| Risk Management | FAD + Aula | Intermediate | Responsabili del trattamento | 8h |

| Sicurezza delle informazioni: incident handling | FAD + Aula | Intermediate | Operatori della sicurezza | 8h |

Date un’occhiata alla lista dei corsi; stiamo cercando di fornire una conoscenza di base delle tematiche di sicurezza e l’obiettivo è quello di formare risorse sempre più specializzate anche su modelli di risk management e di incident handling, così che si possano formare anche competenze più di alto livello.

Da oltre 10 anni Par-tec si occupa di sicurezza e di formazione delle risorse umane; l’obiettivo dell’azienda è quello di indagare su questa nuova opportunità di mercato e in funzione a ciò abbiamo ottenuto un modello di certificazione ISO 9001 che ci abilita all’erogazione di servizi di formazione on-line.

In più i corsi prevedono l’attivazione di account di supervisione, così che all’interno dell’azienda ci possa essere una persona che monitora il processo di evoluzione delle competenze delle risorse. Alla fine del corso è possibile frequentare un esame di certificazione al superamento del quale si avrà un attestato di partecipazione.

I destinatari di questi corsi sono tutte le risorse interne all’azienda; gli impiegati che hanno bisogno di acquisire le competenze di base e quindi proteggere le aziende dal basso; i tecnici che hanno bisogno di aggiornarsi costantemente e di apprendere competenze specialistiche in relazione ai servizi specifici di cui si occupano; i manager che ne hanno bisogno perché le linee di business oggi si devono esprimere in un campo di competenza di aderenza legislativa.

Se avete bisogno di maggiori informazioni, vi invito ad approfondire su http://educational.par-tec.it.

Parliamo di tecnologia; esistono casi in cui, nonostante il livello di preparazione e gli adeguamenti legislativi ottemperati, il sistema mostri una vulnerabilità.

Può succedere, fa parte del nostro lavoro quotidiano, capita infatti che un utente si distragga nonostante sia stato formato adeguatamente.

A questo punto non importa neanche più di chi sia la colpa; quello che importa è che a quel punto la tecnologia deve entrare in azione e garantirci che dal punto di vista tecnologico i nostri sistemi siano sotto controllo.

Per questo motivo Par-tec si dota di una partnership molto importante con uno dei principali vendor a livello mondiale: Sophos è un’azienda di nascita inglese che si occupa di fare una proposta modulare e integrata di servizi per la sicurezza perimetrale, sia per quello che riguarda la protezione che per quello che riguarda la possibilità di cifrare dati all’interno di un’azienda nel nuovo universo del mobile management, dell’anti-ransomware e tutto ciò che oggi riguarda la possibilità di utilizzare la tecnologia all’interno di un’azienda per garantirne la sicurezza.

A cura della Redazione