Truffe on-line: riconoscerle per difendersi

Le truffe informatiche sono in crescita e includono frodi come il phishing, la truffa bitcoin, lo schema piramidale e il mutuo fantasma. Gli utenti devono essere consapevoli dei rischi, verificare l’affidabilità di intermediari e venditori online, e proteggersi dalle promesse di facili guadagni o offerte troppo vantaggiose. Prevenire è sempre meglio che curare: riconoscere i segnali di truffa è essenziale per evitare danni finanziari.

Differenza tra truffa comune e frode informatica

Uno dei principali rischi legati all’utilizzo degli strumenti informatici è rappresentato dal rischio di incappare in truffe di vario genere; non mancano, infatti, i tentativi di truffa che vengono perpetrati utilizzando e-mail o altri strumenti di comunicazione. Per prima cosa dobbiamo distinguere tra la truffa «comune», commessa attraverso strumenti informatici, e la frode informatica vera e propria.

Nel primo caso il computer viene utilizzato come mero strumento per ingannare la vittima ed il soggetto agente opera «con artifizi o raggiri, inducendo taluno in errore, [e procurando] a sé o ad altri un ingiusto profitto con altrui danno» (art. 640 c.p) mentre, nel secondo caso, la condotta sanzionata dall’art. 640-ter è quella di chi «alterando in qualsiasi modo il funzionamento di un sistema informatico o telematico o intervenendo senza diritto con qualsiasi modalità su dati, informazioni o programmi contenuti in un sistema informatico o telematico o ad esso pertinenti, procura a sé o ad altri un ingiusto profitto con altrui danno».

Sebbene le due fattispecie possano apparire simili, sono, in realtà, notevolmente differenti: nel caso della frode informatica è infatti, sufficiente l’alterazione del sistema informatico con proprio profitto ed altrui danno senza che vi sia la necessità di ingannare l’utente; in breve, la differenza sta tutta nelle modalità con cui il reato si perfeziona: nella frode informatica viene «ingannato» un computer mentre nella truffa ad essere ingannato è un essere umano, ma, in entrambi i casi, lo scopo della norma è quello di tutelare il patrimonio dei cittadini e, soprattutto, la libera determinazione del consenso nei negozi patrimoniali.

Come riconoscere una truffa telematica

In linea di massima, lo schema della truffa telematica coincide perfettamente con alcuni classici modelli:

- promessa di facili e rapidissimi guadagni;

- offerta di prodotti e servizi a prezzi molto attraenti;

- richieste di acquisto di beni o servizi;

- sostituzione di persona;

- promessa di incontri a sfondo sessuale.

In genere le potenziali vittime vengono contattate utilizzando la posta elettronica, i servizi di messaggistica o rispondendo ad annunci e non di rado capita che i messaggi vengano inviati in modo massiccio attraverso il canale dello spam.

L’analisi di alcuni casi tipici ci permetterà di illustrare le modalità classiche di comportamento e quei “campanelli di allarme” che dovrebbero metterci in grado di riconoscere subito una potenziale truffa.

Ci dedicheremo, oggi, ad alcune tipologie di truffa, essenzialmente legate alla promessa di facili guadagni ed alla vendita di beni o servizi, rinviando ad una prossima occasione l’analisi delle altre modalità.

Le truffe di investimento e i rischi legati al bitcoin

Uno dei sistemi più diffusi in questi ultimi tempi è, probabilmente, quello legato alle promessa di facili ed immediati guadagni suggerendo di investire in bitcoin.

Senza voler qui addentrarci nella problematica legata alle criptovalute ed alla loro stabilità finanziaria, ai fini che qui ci interessano, è opportuno evidenziare come la sicurezza dell’investimento sia legata, principalmente, all’affidabilità del broker a cui ci si rivolge per l’acquisto: in moltissimi di questi casi (in pratica la maggior parte di quelli che vengono proposti attraverso il canale dello spam) l’affidabilità del broker è praticamente nulla ed il rischio di essere truffati è estremamente alto.

Se si decide di acquistare bitcoin o altre criptovalute, è necessario farlo rivolgendosi esclusivamente ad intermediari la cui affidabilità è stata accuratamente verificata.

Lo schema piramidale: una truffa diffusa

Una differente modalità è rappresentata dallo schema piramidale in cui ci chiede ad un soggetto di «investire» un somma di denaro per inserirsi in un investimento in fase di espansione: in realtà si tratta di uno schema piramidale ed all’investitore viene richiesto di trovare altri nomi da aggiungere alla base; in questi sistemi, i veri guadagni sono realizzati esclusivamente da coloro che hanno ideato la truffa e si sono collocati ai vertici della piramide.

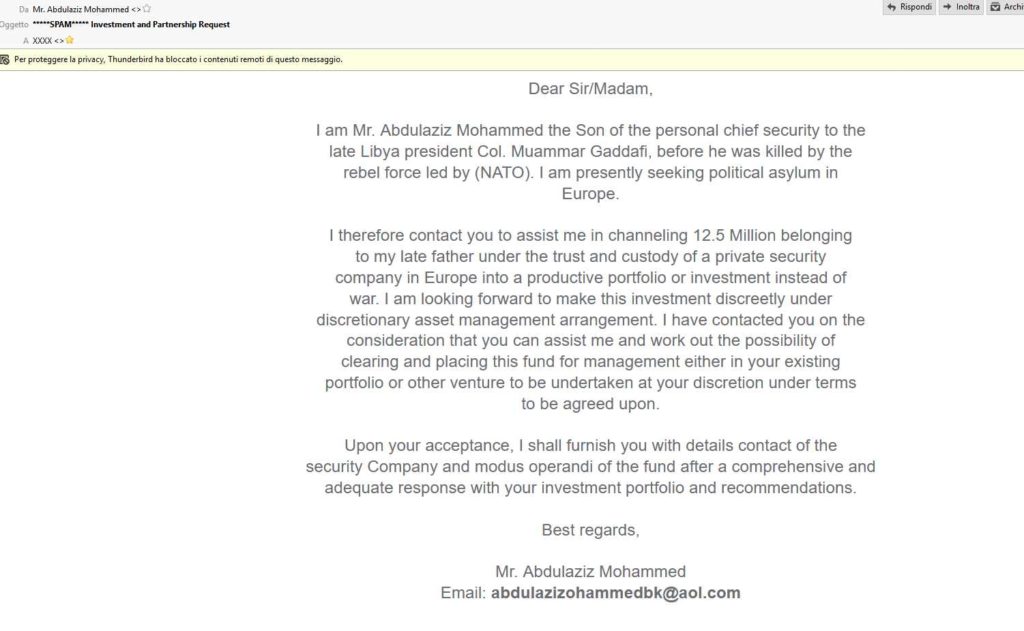

Il ritorno del prigioniero spagnolo: una truffa classica

Molto diffusa è anche quella truffa in cui un sedicente ex presidente, governatore, generale o altra altissima carica di un qualche stato richiede un aiuto da parte del navigatore per entrare, o rientrare, in possesso di una ingentissima somma di denaro. In cambio viene offerta una cospicua percentuale del denaro recuperato, ma, appare quasi superfluo dirlo, una volta versata la somma richiesta per sbloccare il conto o per pagare le spese l’interlocutore sparisce nel nulla lasciando la vittima con il classico pugno di mosche.

Questa truffa venne attuata per la prima volta tra la fine del 1800 e l’inizio del 1900 con modalità del tutto simili a quelle odierne anche se, nel corso dei secoli, sono cambiate le “personalità” coinvolte e le storie raccontate: mentre negli anni Cinquanta si invocava la presunta fortuna nascosta di Mussolini, in questi tempi appaiono come funghi i parenti e i banchieri di Gheddafi, di Bin Laden o di Saddam Hussein.

Una variante della truffa può essere posta in essere da un finto esecutore testamentario di parenti lontanissimi, mai conosciuti dalla vittima della truffa, oppure tramite una “notifica di vincita” di una compagnia di lotterie che richiede un pagamento in anticipo per raccogliere la somma che la vittima ha “vinto”.

Nel corso degli anni sono state compiute, da parte delle polizie europee, numerose operazioni che hanno portato all’arresto di molti dei soggetti legati a questa truffa.

Truffe sui mutui: il mutuo fantasma

Leggermente differente è la truffa destinata a soggetti in difficoltà economica o che necessitano di un mutuo: viene inviata un’e-mail con cui l’utente viene informato che la sua proposta di mutuo, o di consolidazione del debito, è stata accettata e che restano da pagare soltanto alcune piccole spese amministrative prima che la somma venga erogata.

Una volta pagate le spese, l’interlocutore inizia ad addurre nuove problematiche che comportano ulteriori esborsi di denaro finché alla fine, sparisce improvvisamente.

Truffe sugli acquisti online: attenzione alle offerte troppo attraenti

Navigando per siti di aste on-line o di vendita diretta di prodotti, capita di imbattersi in offerte commerciali decisamente troppo allettanti così come, altre volte, capita di ricevere strabilianti offerte direttamente nella propria casella di posta elettronica.

Molto spesso si tratta di truffe: al malcapitato acquirente viene chiesto di pagare in anticipo, spesso con sistemi di pagamento non tracciabili o i cui dati sono facilmente falsificabili (ricaricare una scheda prepagata oppure una postepay ricaricabile oppure un trasferimento di denaro tramite money transfer), ma una volta effettuato il pagamento, il venditore diviene uccel di bosco.

Una fattispecie particolare è rappresentata dalla truffa legata alla finta vendita di automobili ed il fenomeno è così diffuso che un noto portale di informazione per automobilisti ha dedicato ampio spazio alla questione.

Il venditore pubblica un annuncio online di una vettura in ottimo stato e a un prezzo leggermente inferiore a quello di mercato e, quando il potenziale acquirente lo contatta questi risponde utilizzando un italiano stentato ed affermando che sta utilizzando il traduttore automatico per scrivere.

L’acquirente dichiara di essere uno straniero, tipicamente un lavoratore in trasferta o il dipendente di un’Ambasciata, e di avere la necessità di chiudere in fretta l’affare perché deve ripartire per il suo paese a causa di un imprevisto. Si mostra disponibile e invia fotografie del veicolo e, quando il potenziale acquirente avanza la richiesta di poterci pensare, gli chiede un piccolo anticipo per “bloccare” il bene, viste le numerose richieste che ha ricevuto.

L’acquirente, per paura di perdere un ottimo affare, accetta le condizioni ed effettua il versamento anticipato su un circuito internazionale (ad esempio Western Union), comunicando il numero della transazione al venditore che grazie a quel codice incassa i soldi e sparisce.

Come tutelarsi dalle truffe informatiche e online

La tutela di chi subisce una truffa non sempre è semplice: in primo luogo la vittima deve querelare il truffatore entro tre mesi dalla truffa e, poi, sperare che venga individuato; a questo punto inizia la trafila burocratica per ottenere la condanna del truffatore, ma non sempre è possibile ottenere giustizia: in primo luogo è necessario dimostrare che si è trattato di una truffa e non di un semplice inadempimento contrattuale (la truffa è un reato mentre l’inadempimento contrattuale è un mero illecito civile): per far ciò è necessario dimostrare che la controparte ha posto in essere artifici e raggiri, che lo ha fatto con l’intenzione di ingannare l’acquirente e senza avere la minima intenzione di adempiere al contratto.

In breve, si tratta di un percorso irto di ostacoli e, mai come in questo caso, vale il principio che “prevenire è meglio che curare”: se un’offerta è troppo allettante per essere vera, probabilmente non lo è.

Allo stesso modo è opportuno utilizzare soltanto siti di aste ed annunci attendibili, procedendo poi a verificare con cura ogni informazione disponibile relativa al venditore ed al suo rating.

Suggerimenti Bibliografici

Il lato oscuro dei social media: Nuovi scenari di rischio, nuovi predatori, nuove strategie di tutela, R. Bruzzone, E. Florindi, Imprimatur, Reggio Emilia, 2016.

Risorse internet su truffe

- https://99bitcoins.com/bitcoin-scam-test/

- https://bufalopedia.blogspot.it/

- https://www.actionfraud.police.uk/

- https://www.scambusters.org/

- https://www.scamwatch.gov.au/

- https://www.usa.gov/stop-scams-frauds

A cura di: Avv. Emanuele Florindi

Emanuele Florindi. Avvocato, si occupa prevalentemente di diritto dell'informatica, bioetica e tutela dei minori. Membro del direttivo AISF (Accademia Internazionale di Scienze Forensi) e dello CSIG di Perugia (Centro Studi Informatica Giuridica) tiene frequentemente, in qualità di relatore o docente, corsi e seminari in tema di criminalità informatica, computer forensics e tutela dei minori in rete. E' stato membro del Comitato di Garanzia "Internet e Minori" ed Ufficiale di Complemento in Guardia di Finanza. Sin dal 2000 collabora attivamente, in qualità di consulente, con numerose Procure della Repubblica, coadiuvando gli inquirenti nel corso di indagini inerenti reati di criminalità informatica. Autore di varie pubblicazioni in materia, è professore a contratto del corso di diritto dell'informatica presso il corso di Laurea in Informatica e di informatica forense presso il corso di Laurea in Scienze per l'Investigazione e la Sicurezza.