Replay “Il ruolo della Threat Intelligence nella cyber resilience delle organizzazioni” di Francesco Arruzzoli

Intervento di Francesco Arruzzoli dal titolo “Il ruolo della Threat Intelligence nella cyber resilience delle organizzazioni”.

Cyber Security Virtual Conference 2021.

Francesco Arruzzoli, Sr. Cyber Security Threat Intelligence Architect

“L’intelligence è un metodo di trattazione delle informazioni, è il modo in cui vengono acquisite e analizzate le informazioni. Etimologicamente nell’accezione classica intelligence sembrerebbe derivare da intus, leggere nel profondo, andare dentro l’informazione. Nel caso specifico della cyber threat intelligence, l’accezione più interessante è quella di interleggere, ovvero collegare, mettere insieme, unire. Difatti lo scopo principale della cyber threat intelligence è quello di andare a correlare le informazioni e sviluppare una comprensione della realtà più ampia, per avere una uno scenario più delineato e completo di quello che accade all’interno dell’organizzazione.

Oggi l’intelligence è alla portata di tutti: la facciamo quotidianamente quando abbiamo bisogno di un’informazione, ad esempio se cerchiamo un dottore e chiediamo ad un amico o un conoscente facciamo intelligence.”

“Negli Stati Uniti nel 2016 un attacco portato da alcuni hacker forse russi ha colpito la parte settentrionale della nazione, prendendo il controllo di milioni di telecamere a basso costo comprate dagli utenti, che sono state trasformate in zombie per attaccare alcuni importanti servizi come Amazon, Netflix, Twitter. Questo ha provocato che per 24/48 ore tali servizi fossero irraggiungibili. Non sembra una tragedia, ma ci sono una serie di effetti collaterali importantissimi. Amazon ha un programma di distribuzione automatico del farmaco a pazienti cronici, come ad esempio i cardiopatici, e in quei due giorni non è stato in grado di distribuire le medicine ai pazienti. Nel 2007 e nel 2018 una serie di sistemi medicali come i pacemaker sono risultati hackerabili. Avendo i pacemaker dei sistemi wireless di controllo, hanno trovato il modo di accedere a questi dispositivi, con la possibilità di bloccare gli impulsi e uccidere a distanza.”

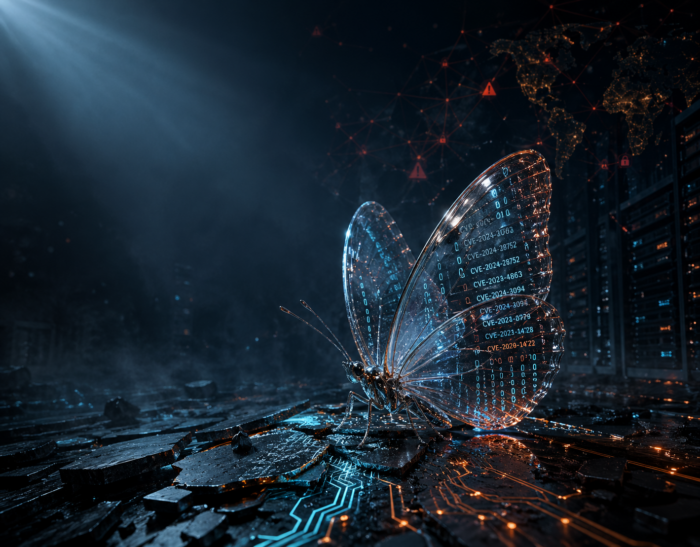

“La configurazione e la struttura della piattaforma di threat intelligence è all’interno dell’architettura di sicurezza e ne occupa una posizione centrale, perché va a interagire direttamente con gli strumenti base con cui ci si difende (firewall, intrusion detection, antivirus) e acquisisce le informazioni già normalizzate e elaborate da un SIEM per fare successive valutazioni. Le può poi confrontare con un’altra serie di informazioni provenienti dal mondo esterno, dall’open source intelligence o dal dark web, o attraverso attività di vulnerability assessment, che effettua sulla struttura per verificare se ci sono incongruenze o anomalie. Questa sua capacità permette di creare dei punti focali di controllo. La cyber intelligence è presente in quasi tutti gli step di un attacco.”