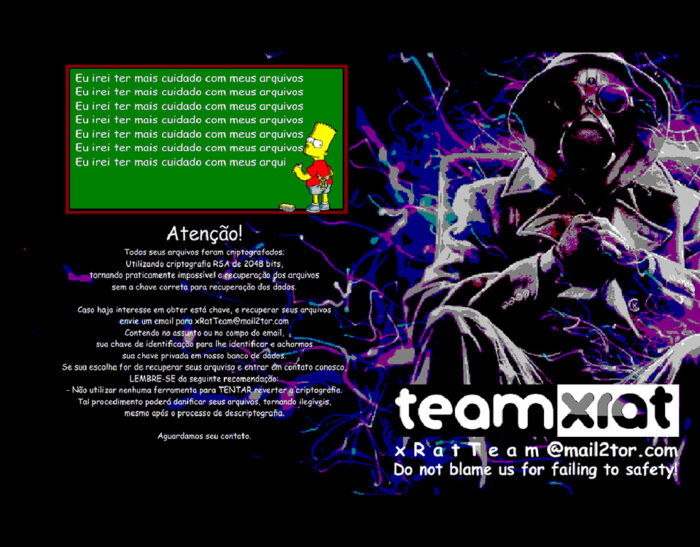

Nuovo Ransomware Made in Brazil Vs Kaspersky Lab

Il ransomware proveniente dal Brasile minaccia aziende e ospedali locali: il Kaspersky Lab ha recentemente contrastato Xpan, un sofisticato malware sviluppato dal gruppo di hacker TeamXRat. Nonostante i criminali informatici brasiliani siano solitamente specializzati in trojan bancari, il loro contributo nel mondo dei ransomware si sta rapidamente evolvendo, come dimostra questo attacco che richiede un…