Atti Convegno Cyber Crime Conference 2018 – Lorenzo Schiavina

Applicazioni dell’IA e del Soft Computing alla sicurezza ed alla lotta al terrorismo

Buongiorno a tutti. Sono Lorenzo Schiavina e mi sono occupato – insieme a Giancarlo Butti, esperto del settore – di creare delle applicazioni basate sul soft computing, ovvero la serie di tecnologie che riguarda l’utilizzo di strumenti matematici per creare applicazioni. Io non sono quello che si occupa in particolare dell’argomento, perché mi sono sempre occupato di informatica ma soprattutto di ricerca operativa: quello che, negli anni passati, indicava l’utilizzo di strumenti matematici e applicazioni evolute per affrontare problemi complessi. Devo dire che recentissimamente mi sono sentito come chi, arrivato sul letto di morte, scopre di aver parlato per tutta la vita in prosa. Io non sapevo cosa fosse esattamente il machine learning ma poi ho letto un articolo molto bello, messo a disposizione da IBM, e ho scoperto che il machine learning studia strumenti che ho insegnato ai miei studenti per trent’anni; così insieme a Giancarlo Butti, che conosce l’utilizzo di strumenti matematici ed elaboratori intelligenti per affrontare problemi di sicurezza, abbiamo scritto un libro in cui presentiamo esempi concreti di come utilizzare degli strumenti, in particolare la logica Fuzzy (nota in italiano come logica “sfumata”), per risolvere i problemi legati alle evoluzioni che sta avendo l’informatica. Al riguardo l’intelligenza artificiale è uno degli argomenti più noti e oggi se ne parla moltissimo.

La logica Fuzzy è un’evoluzione di quella tradizionale: esiste una serie rilevantissima di applicazioni che utilizzano questo approccio per controllare i computer e affrontare i problemi che oggi viviamo. Io ho lavorato nel settore informatico per 50 anni: nei primi 40 non ho mai incontrato nessun problema di sicurezza – avevamo i nostri computer, facevamo le nostre applicazioni – poi, da quando è nato Internet, è sorto il problema di affrontare i rischi informatici. Vi parlerò in particolare di quello che mi ha chiesto Giancarlo Butti, perché dimostra come le applicazioni di questo tipo richiedano sempre due entità: uno è quello chiamato l’esperto di dominio – che conosce il problema ma non sa come risolverlo – l’altro è l’esperto di tecnologia, che conosce gli strumenti necessari affinché il problema possa essere risolto.

Quando analizziamo i rischi, possiamo avere due tipi di approcci: quantitativo o qualitativo. Il primo implica delle valutazioni – buono, mediocre, ottimo, eccetera – sugli elementi del vostro problema, mentre il secondo prevede di rappresentare il problema secondo modelli di tipo quantitativo: qui è dove intervengo io, perché questo è esattamente l’obiettivo e il supporto offerto dalla ricerca operativa. La ricerca operativa è nata in Inghilterra durante la II Guerra Mondiale, quando le navi inglesi si sono trovate a combattere contro i sottomarini tedeschi; sembrò interessante affrontare il problema non più solo mediante descrizioni, ma con formulazioni matematiche che fossero in grado di dare dei risultati. Questi risultati furono brillanti e così, dalla fine degli anni ’50, nelle università si è cominciato a parlare di ricerca operativa. Da lì sono nati una serie di modelli – di tipo quantitativo – che permettevano di risolvere problemi. Come vi dicevo, di recente leggendo una pubblicazione sul machine learning ho scoperto di averlo utilizzato per anni… e non lo sapevo. Tra i due modelli di cui parlo il metodo quantitativo è più complesso da gestire, perché voi avete la percezione del problema ma poi dovete formulare il vostro modello in modo adeguato. In origine i modelli erano molto semplici, perché dovevano essere risolti manualmente; oggi, potendo essere automaticamente risolvibili nell’ordine di secondi, sono estremamente più complessi. Ma quello che conta è che abbiamo a disposizione una serie di strumenti che ci permettono – in modo abbastanza semplice – di formulare il nostro problema. Esistono anche metodi misti, “semiquantitativi”, di cui però ne scoraggio l’uso.

Partiamo dal problema che mi ha sottoposto Giancarlo Butti, cioè il rischio di un’azienda (soprattutto alla luce delle nuove normative). Il rischio viene normalmente valutato come probabilità di un evento calamitoso in conseguenza di una scelta che l’azienda può fare. Esso può essere valutato in modo quantitativo, cioè calcolando la probabilità che si verifichi e moltiplicandola per il valore della possibile perdita; in questa formula vedete la sintesi (come tutte le sintesi, occorre poi dipanarla) di come sia possibile affrontare problemi come quelli che abbiamo trattato oggi.

Quale metodo abbiamo utilizzato? All’inizio degli anni 2000 ho scoperto che esisteva una tecnica estremamente interessante chiamata logica Fuzzy. Sviluppata da Lotfi Zadeh, professore all’Università di Berkeley; questa si contrappone alla logica tradizionale a cui siamo abituati. Man mano che è stata utilizzata ha dato origine all’espansione di una serie di aspetti tali da garantire ottimi risultati. Dall’utilizzo della logica Fuzzy salta fuori quello che chiamiamo “sistema esperto”, ovvero un sistema informatico capace di dare le stesse risposte che vi darebbe un esperto umano, con notevoli vantaggi rispetto all’approccio umano perché, non avendo emozioni, dice semplicemente la verità. Riporto un’esperienza: quando mi venne richiesta un’applicazione dal preparatore atletico di una squadra di calcio che voleva verificare lo stato di forma dei suoi giocatori, fu molto apprezzata perché – mi dissero – “presenta semplicemente i fatti”. La logica Fuzzy e quindi la creazione di sistemi esperti appartengono al filone del cosiddetto soft computing. A cosa serve un’applicazione esperta? Ci riferiamo ad ambienti così complessi da non permettere una modellizzazione matematica analitica: problemi tanto incerti da impedire a un esperto umano di elaborare una risposta. Un piccolo esempio per capire come funzioni un sistema esperto. Immaginate di avere qualche linea di febbre, e che qui ci sia un sipario a cui potete parlare per descrivere i vostri sintomi: starnuti, un po’ di febbre… la caratteristica è che si tratta di sintomi incerti – questo è il punto nodale – rappresentati senza dettagli tecnici. Una volta esposti i sintomi, sentirete dietro il sipario una voce che dice “Hai il raffreddore”. A questo punto, volendo guardare in faccia il vostro medico, aprite il sipario e trovate invece un elaboratore che ha dentro di sé un sistema esperto. Attenzione: i sistemi esperti sono stati usati per molto tempo, con risultati assolutamente scoraggianti. Qui sto dando delle indicazioni relative a dei sintomi incerti, fuzzy; qualcosa che non dovete descrivere nel dettaglio ma che, una volta interpretato, all’esperto basta per elaborare una risposta. Il programma nell’elaboratore che vi fornisce la risposta è quello che si chiama un sistema esperto. Aggiungo: è un sistema esperto neuro-fuzzy.

Come vi dicevo, un’applicazione esperta è data dall’incontro tra un esperto di dominio e un esperto di tecnologia: Giancarlo Butti è venuto da me e, insieme, abbiamo risolto delle applicazioni. Come ho detto, i sistemi esperti sono stati sul mercato per anni: c’era una base di conoscenza e un sistema inferenziale “tradizionale”. Non sono mai andati bene, finché non abbiamo inserito un fuzzyficatore e un defuzzyficatore. Cosa significa?

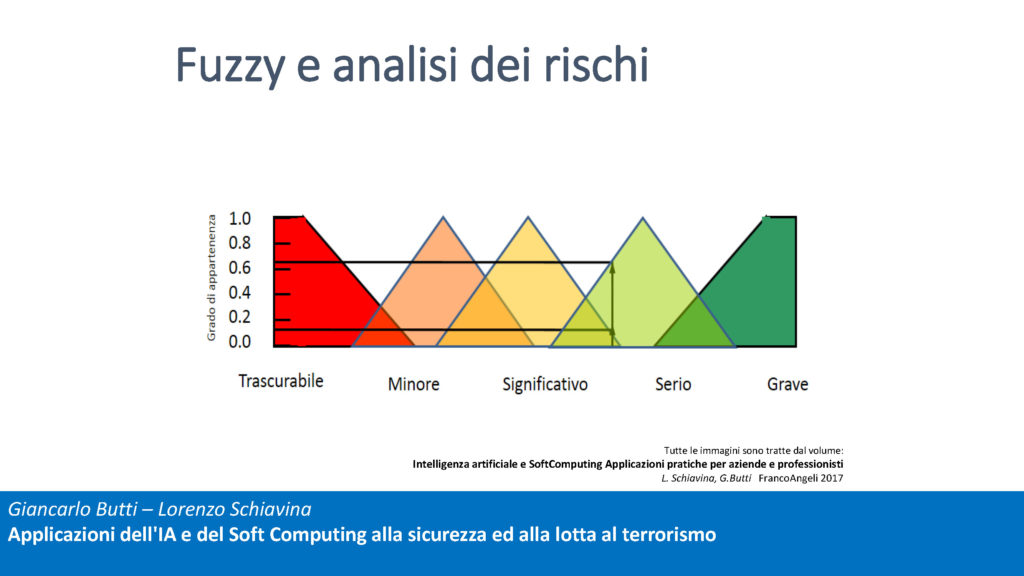

[Descrizione della slide: ecco la raprpesentazione fuzzy di un problema. L’altezza del triangolo è il caso a cui siamo abituati, senza logica fuzzy. Quando si espande, andando a mescolarsi – guardate il trascurabile col minore, il minore col significativo e così via – non avrete più un solo valore]. In questo modo il vostro sistema è in grado di gestire il problema esattamente come lo gestireste voi, grazie alla conoscenza del dominio.

Vorrei farvi vedere lo sviluppo di un sistema esperto predisposto per l’analisi dei rischi: il rischio ha due componenti, l’impatto sulla vostra azienda e la probabilità che si verifichi il problema. L’impatto dipende da due componenti: economico (che a sua volta prevede tre componenti: l’impatto in percentuale sul fatturato, il numero di clienti in percentuale sui clienti totali, i servizi coinvolti) e sociale (articolata in legale e reputazionale). Questa è la rappresentazione che mi ha fatto Butti: io non avevo mai condotto un’analisi dei rischi da questo punto di vista ma lui, esperto di dominio, mi ha raccontato questo e insieme abbiamo elaborato un modello che ci permettesse di raggiungere il risultato finale.

Prof. Lorenzo Schiavina, Professore di Ricerca Operativa all’Università Cattolica