Atti Convegno Cyber Crime Conference 2018 – Francisco Amadi, Acronis

L’intelligenza Artificiale incontra il Backup Intelligente

Buongiorno a tutti, il mio nome è Francisco Amadi e sono Senior Sales Engineer in Acronis per l’Italia e la Spagna.

Probabilmente molti di voi conosceranno già le soluzioni Acronis: soluzioni di backup, data protection, disaster recovery, ecc.. ma quello di cui vorrei parlarvi oggi è di come Acronis integri le tecnologie di intelligenza artificiale con le proprie soluzioni di data protection.

Nella prima slide ho indicato tecnologie che oggi sono sulla cresta dell’onda o stanno per prendere piede, come intelligenza artificiale, internet of things, macchine che guidano da sole… è un momento meraviglioso per noi che ci occupiamo di tecnologia.

Ma cos’hanno in comune queste tecnologie? Quasi niente. Tranne una cosa: i dati.

Tutte queste cose trattano dei dati. Tutte queste cose si basano sul trattamento dei dati, li utilizzano, li modificano, li elaborano, ecc..

Al giorno d’oggi il mondo dell’IT è fatto soprattutto di dati.

In questa slide ho indicato i bisogni primari dell’uomo: respirare, nutrirsi, proteggersi.

Anche i dati rappresentano una parte importante della nostra vita e nella vita di ognuno di noi ci sono dei processi, sia a livello personale che a livello aziendale che coinvolgono l’utilizzo di dati. Pensiamo… se dovessi fare una foto con il cellulare a questa splendida aula genererei un dato, potrei fare un video dello speech, all’interno del mio telefono ci sono le foto delle mie figlie….

Quindi possediamo dei dati sia per scopo personale sia per scopo aziendale.

Come potrete immaginare il volume dei dati sta crescendo in maniera molto consistente, talmente consistente che alcune ricerche affermano che nel 2020 (i dati generati nel solo anno 2020) saranno più di tutti i dati registrati nel decennio precedente. La realtà è dunque che i dati sono importanti e che il loro valore cresce.

Ho elencato tutto i bisogni primari perché c’è qualcuno là fuori che ha detto che la protezione dei propri dati rappresenta il quinto bisogno primario più importante di un essere umano.

Protezione dei dati significa tante cose: significa ad esempio garantirne l’accessibilità. Io, dal mio telefono, ho la necessità di poter accedere ai dati dell’azienda, alla mia mail, alle cose che mi interessano.

Vorrei in ogni momento verificare l’autenticità di questi dati. La sicurezza è fondamentale: il fatto che questi dati siano al sicuro e soprattutto la privacy.

Pensiamo a ciò che è successo recentemente con Facebook.

Ransomware è la risposta di coloro che si occupano di dati in maniera malevola. È la risposta di coloro che cercano di trarre profitto dai nostri dati che, come abbiamo detto, sono tanti.

Sono tanti ma anche molto importanti. È tramite software malevolo, detto appunto ransomware, che rubano i nostri dati. Come? Li crittografano oppure bloccano l’accesso ai sistemi.

Quello che succede quando arriva un ransomware è che per avere di nuovo i nostri dati o paghiamo (tipicamente in bitcoin), oppure abbiamo perso i nostri dati.

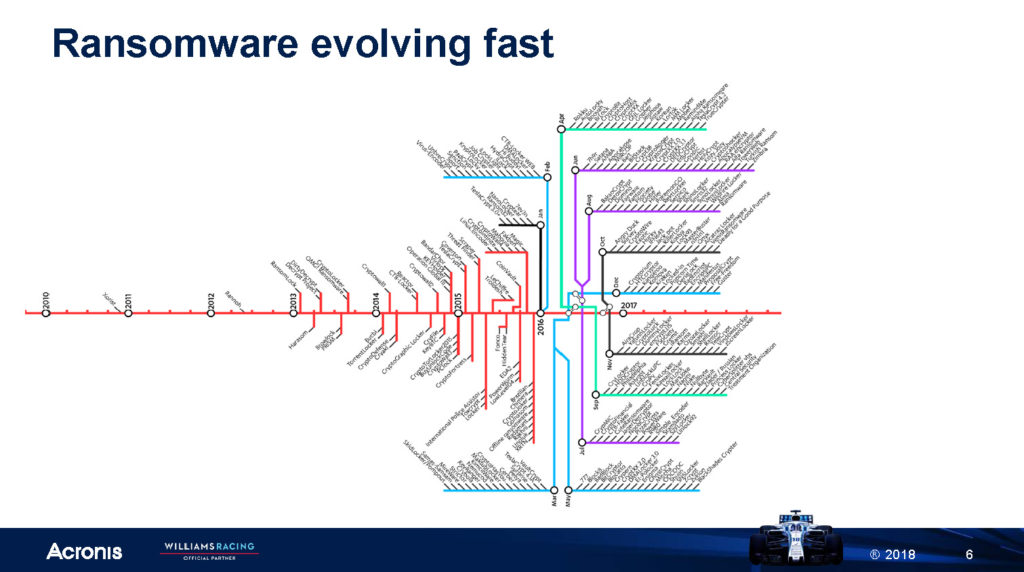

Questa slide rappresenta un diagramma che illustra quanto i ransomware si siano evoluti e moltiplicati nel corso del tempo. Dal 2010 al 2013 sono stati pochi gli esempi di ransomware.

C’è stato Cryptolocker che ha fatto danni di tutti i generi. Dal 2014 in avanti è iniziata la crescita. Guardate il 2015 ad esempio, ed ancora più il 2016, quando c’è stata una esplosione dei tipi di infezione. Il 2017 non è presente in questo grafico perchè l’elenco era troppo lungo per essere contenuto nella slide (troppe minacce da elencare). Quindi il ransomware si sta evolvendo in maniera molto rapida.

Non sto a raccontarvi in maniera dettagliata come funziona un ransomware; un piccolo accenno: è diffuso via mail, attraverso i social network con una richiesta pressante o una promessa meravigliosa del tipo: “scarica questa fattura che non hai pagato” oppure “ti è stato accreditato un i-phone X clicca qui”. L’utente purtroppo spesso ci casca e clicca sull’oggetto. Questo oggetto scarica oppure conduce ad una pagina internet o comunque fa qualcosa che scarica un malware che viene installato sulla macchina, comincia a crittografare i dati e poi mostra un messaggio di avviso e chiede un pagamento. Se il pagamento non avviene entro un certo termine di tempo cancella i dati, formatta la macchina, ecc..

A grandi linee tutti i ransomware funzionano in questo modo.

Le soluzioni classiche di sicurezza funzionano. Hanno però dei limiti e non può essere altrimenti, in caso contrario non avremmo visto tutta questa proliferazione con attacchi micidiali e con migliaia di macchine compromesse. Ci sono vari punti in cui una soluzione di sicurezza tradizionale può fallire, per esempio la mail che vi arriva con la promessa di vincita di 200 bitcoin può non essere rilevata dal filtro antispam, oppure il sito a cui si connette il malware o questo finto invito può non essere bloccato dal webfilter, oppure dall’antivirus stesso quando viene eseguito. L’utente può non rendersi conto che quello è un ransomware (ci sono state delle tecniche di occultamento del ransomware) e quindi consentirne l’esecuzione.

Le tecnologie tradizionali hanno proprio questo problema: possono fallire.

Immaginatevi questo scenario quando saranno disponibili tutte le nuove tecnologie che elencavo prima.

Immaginatevi un ransomware che vi prende in ostaggio la macchina: pagami un bitcoin o non puoi avviare la tua auto.

Io mi ricordo quando 10 anni fa parlavo di sicurezza in eventi come questo e andavo in giro con il mio palmare e dicevo: arriverà un futuro in cui i virus, i malware (ai tempi si parlava di rootkit) intaccheranno i nostri dispositivi mobile. Sembrava quasi fantascienza. Ora siamo già arrivati a questo punto.

I ransomware o i virus per i dispositivi mobile esistono già, quindi perché non dovrebbe accadere qualcosa di simile per le tecnologie di cui disporremo in futuro?

La cosa che spaventa di più è quella relativa alle auto: immaginatevi che vi prendano in ostaggio l’auto.

Quale è l’idea di Acronis per la protezione da ransomware?

L’idea è formata da 3 linee di difesa: la prima sono gli antivirus tradizionali. Acronis non vi dirà mai “mi raccomando puoi tranquillamente dismettere la tua soluzione antivirus, tanto ci siamo noi”. No. Gli antivirus servono e serviranno sempre, ma come abbiamo detto ci sono casi in cui possono fallire.

La seconda linea di difesa è quella di cui vi voglio parlare e che si chiama “active protection”.

Active protection è una tecnologia che entra in gioco nel momento in cui il servizio Acronis si accorge che sta succedendo qualcosa sulla macchina, qualcosa di malevolo e quindi agisce.

Se tutto questo non bastasse ovviamente Acronis vi dà la possibilità di avere il backup, che è ciò che facciamo da sempre, più la self protection.

L’insieme di queste cose rappresenta la nostra visione di come proteggersi dai ransomware.

Active protection è una tecnologia implementata in tutti i programmi Acronis a partire da True Image (prodotto consumer) fino ai prodotti di livello enterprise.

Che cosa fa? Protegge i file e le operazioni che vengono fatte su di essi.

Se su questi file avviene un tentativo di modifica, elaborazione, rinomina, ecc… il software analizza il comportamento in maniera euristica ed eventualmente blocca la minaccia.

Seconda possibilità è appunto la self protection, cioè l’auto-protezione. L’agente di Acronis fa in modo che per prima cosa non possano essere intaccati i backup; secondo, protegge i processi di Acronis perché se siamo di fronte ad un ransomware intelligente che dice: “Acronis mi può fregare e quindi distruggo il processo di Acronis”, il nostro driver fa in modo che ciò non avvenga. Anzi è il driver stesso che elimina il ransomware”. Come funziona? Supponiamo di avere una macchina infettata da ransomware. Sotto sta girando il nostro agente (il nostro active protection). Il ransomware inizia a crittografare alcuni file. Il nostro active protection analizza quello che il malware sta facendo. In questo stato ancora non identifica l’operazione come azione di un malware; semplicemente, individua un oggetto che comincia a crittografare file o spostarli o modificarli. Nel momento in cui questo comportamento viene ripetuto nel tempo allora active protection si attiva e dice: “no, questa è una minaccia” quindi arresta il processo, invia dei warning e addirittura può anche ripristinare i file che sono stati rinominati, crittografati, ecc… da una cache in cui ha messo quelli originali.

Il comportamento quando active protection è in funzione è questo: i file vengono crittografati e ad un certo punto vengono rimpiazzati dagli originali, perché si è attivato active protection, che ha rilevato e bloccato l’infezione e quindi ha ripristinato i file.

Queste opzioni sono modificabili. Se non si vuole il ripristino immediato dalla cache, lo si può semplicemente bloccare.

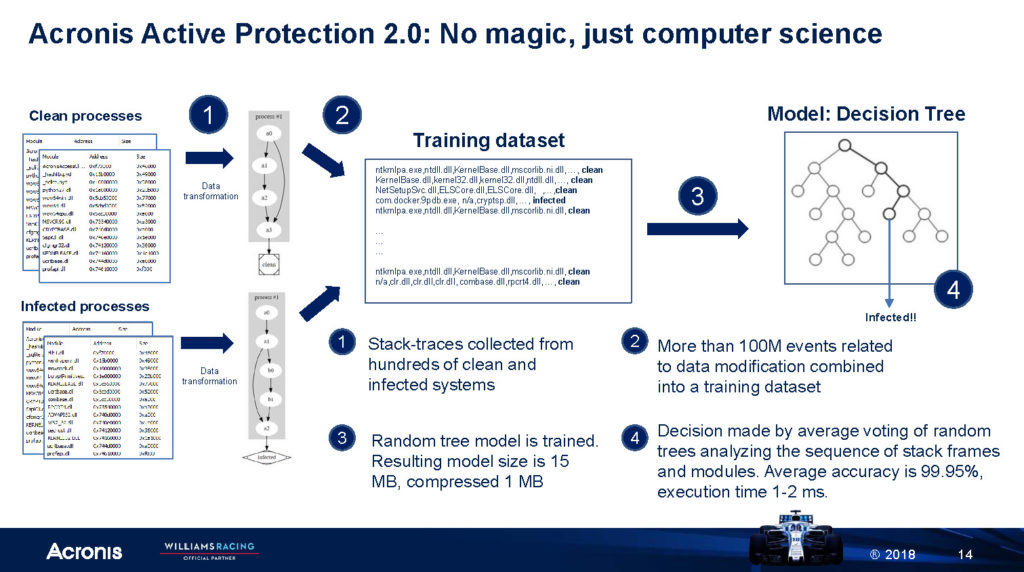

Qui entrano in gioco tecnologie come machine learning ed intelligenza artificiale. C’è un modo in cui active protection riconosce una minaccia. Non è un insieme di firme (una volta con gli antivirus si parlava di firme). Come opera? Nei nostri laboratori tramite l’intervento anche di alcuni nostri partner vengono inviati una grande quantità di dati relativi al comportamento classico di macchine sia pulite che infettate e questi dati vengono analizzati. Vengono dati in pasto al nostro motore di intelligenza artificiale che crea un modello. Questo modello è poi alla base del processo di decisione che verrà implementato da active protection.

Una volta creato, questo modello viene distribuito tramite gli aggiornamenti dei prodotti.

Se analizziamo la cosa da un punto di vista più tecnico possiamo dire che esistono dei processi che agiscono sia in caso di macchine pulite sia in caso di macchine infette. Oltre 100 milioni di eventi vengono analizzati dal nostro motore di intelligenza artificiale per analizzare ed individuare i comportamenti tipici di una macchina pulita e di una macchina infetta.

Tutti questi dati vengono messi insieme in quelli che si chiamano “modelli di training”. Il nostro motore di intelligenza artificiale viene “addestrato” con questi modelli e alla fine si definisce il modello con cui il software riconosce le minacce.

Nei nostri laboratori vengono generati questi modelli di training. Vengono dati in pasto alla nostra intelligenza artificiale che si trova nel cloud Acronis e tutto quanto viene poi implementato nei nostri prodotti, sia consumer che business.

Il beneficio di utilizzare un motore di intelligenza artificiale per bloccare minacce sta nel fatto che questo è in grado di individuare minacce complesse che possono bypassare un motore tradizionale, semplicemente perché non si comportano sempre allo stesso modo. Un motore di intelligenza artificiale invece analizza il comportamento di una certa minaccia. Se non corrisponde a qualcosa che ha già visto durante il training prende una decisione. Questo consente una prevenzione più veloce di ciò che sono le minacce e consente una riduzione drastica dei falsi positivi.

Così come i processi ransomware si evolvono in maniera spropositata (spesso infatti chi progetta i ransomware è molto preparato e di solito anche parecchio motivato perché sa di poter ricavare molto profitto) allo stesso modo i vendor, Acronis in primis, possiamo aiutare a combattere questi ransomware evolvendo le nostre soluzioni di data protection.

Crediamo che l’intelligenza artificiale sul come vengano identificate le minacce sia la strada giusta.

Come funziona la self protection? Il ransomware ha attaccato il nostro sistema, active protection se ne è accorto e l’ha bloccato.

Il creatore del ransomware vuole innanzitutto fermare l’agente che blocca le sue intenzioni e quindi sfrutta un vettore d’attacco verso l’agente di Acronis per fermare active protection.

L’idea di Acronis, tramite un driver che agisce a livello molto basso, è di impedire e anche contrattaccare. Se scopre che c’è un processo che tenta di bloccarlo allora cerca di annullarlo per primo.

Questo impedisce che qualcuno, tramite la manipolazione del processo Acronis, provi a modificare e compromettere anche i backup.

Qualcuno può pensare che i ransomware possano essere combattuti tramite il ripristino dei backup, quindi la prima cosa che tentano di fare è cancellare anche i backup.

A questo punto senza dati né backup si è obbligati a pagare il riscatto. Impedire questa cosa è molto importante.

Per Acronis è importante impedire che si prenda il controllo di questo agente e anche fornire la possibilità di effettuare il backup nel nostro cloud, che adotta standard di sicurezza molto elevati come ulteriore linea difensiva.

La nostra soluzione è già implementata in diversi prodotti. La tecnologia 2.0 esiste già nella versione attuale dei nostri prodotti.

Abbiamo avuto diversi riconoscimenti da aziende che si occupano di verificare l’efficacia delle soluzioni di sicurezza.

Acronis non si porrà mai come soluzione di sicurezza. Il nostro obiettivo non è sostituire un antivirus. L’obiettivo di Acronis è affiancare una soluzione di antivirus per arrivare dove quella soluzione da sola non può arrivare.

Acronis è sul mercato da tanto tempo con le soluzioni di backup e disaster recovery.

Ora cerchiamo di farci conoscere anche per le soluzioni di data protection in senso lato.

Siamo anche sponsor nel mondo del motor sport, in particolare nella Formula 1, dove i dati sono fondamentali e vanno sempre protetti.

Grazie per essere intervenuti,

Francisco Amadi, Senior Sales Engineer Acronis Italia