Bringing Vulnerability Management to the Next Level

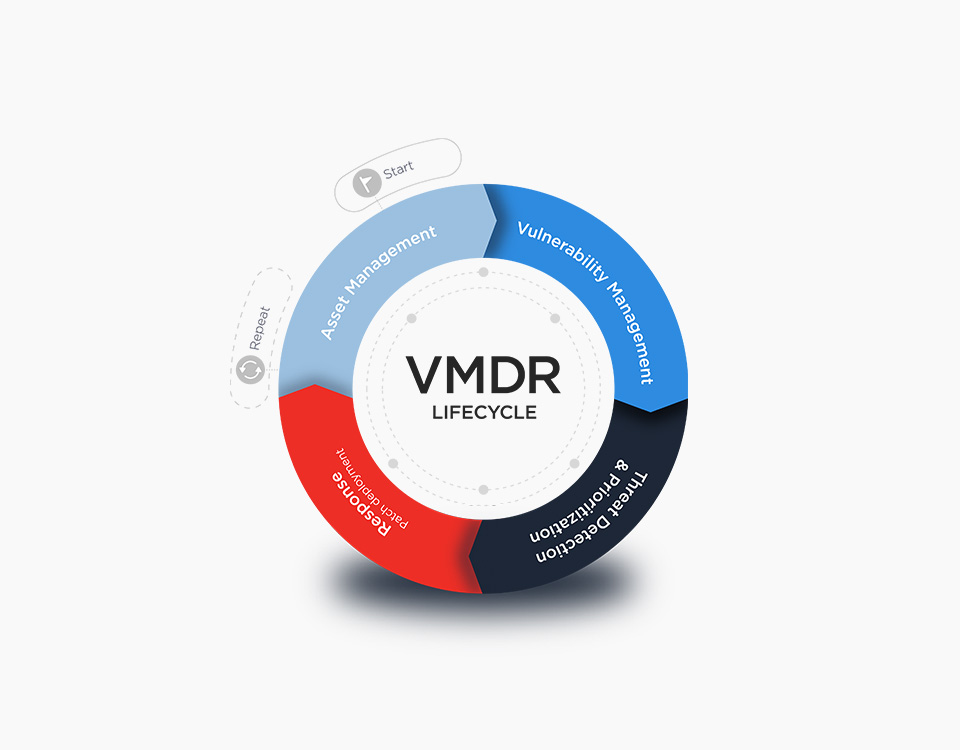

Introducing Qualys VMDR® – Vulnerability Management, Detection and Response. An all-in-one cloud-based app for a true risked-based vulnerability management program.

qualys.com/tryVMDR

Introducing Qualys VMDR® – Vulnerability Management, Detection and Response. An all-in-one cloud-based app for a true risked-based vulnerability management program.

Il Tribunale di Siracusa, con la sentenza n. 338 del 20 febbraio 2026, traccia per la prima volta in Italia uno standard di diligenza esigibile dagli operatori del diritto che usano sistemi di intelligenza artificiale generativa. La decisione si inserisce in un filone giurisprudenziale che si sta consolidando e interroga, ben oltre l’avvocatura, chiunque produca…

Una ricerca sistematica di UC Santa Barbara, UC San Diego, Fuzzland e World Liberty Financial ha analizzato 428 router commerciali e gratuiti, individuando intermediari che riscrivono attivamente le tool-call degli agenti di coding ed esfiltrano credenziali. L’incidente LiteLLM del marzo 2026 conferma, su scala industriale, che la minaccia non è più teorica. Sicurezza AI a…

Con i decreti legislativi 30 dicembre 2025, n. 215 e n. 216, pubblicati nella Gazzetta Ufficiale n. 11 del 15 gennaio 2026, l’Italia ha imboccato il tratto finale di attuazione del pacchetto europeo sulle prove elettroniche (E-evidence). Due testi, due tempi, un unico obiettivo: rendere operativo sul territorio nazionale un modello di acquisizione transfrontaliera dei…

ID.RA-08, la misura ACN spesso ridotta a un semplice adempimento di monitoraggio impone in realtà un sistema completo di gestione delle segnalazioni di vulnerabilità. Analisi dei cinque requisiti operativi, del raccordo con CSIRT Italia come coordinatore CVD e degli snodi di implementazione che separano la conformità formale dalla reale capacità difensiva. Dalla buona prassi all’obbligo…

Zero Trust Security non è più un’opzione. Il ransomware continua ad accelerare. Gli attaccanti diventano sempre più sofisticati. L’intelligenza artificiale evolve senza sosta. Il panorama delle minacce informatiche si trasforma a una velocità che i principi di sicurezza tradizionali non riescono più a stare al passo. In questo scenario, adottare un’architettura Zero Trust è l’unica…

Il 7 aprile 2026, mentre Anthropic annunciava Claude Mythos e il Progetto Glasswing – già documentati dalla redazione – qualcosa di altrettanto significativo avveniva in parallelo: oltre sessanta tra i più autorevoli professionisti della sicurezza mondiale si riunivano per produrre in un singolo weekend un documento operativo di risposta, revisionato da oltre 250 CISO a…

Una volta al mese riceverai gratuitamente la rassegna dei migliori articoli di ICT Security Magazine